Como o Windows aprimora a segurança de TI para profissionais em 2026

Poderes do Windows 71% de computadores desktop em todo o mundo, tornando-o o principal alvo dos criminosos cibernéticos. Esse domínio leva a uma concepção errônea comum: o Windows é inerentemente inseguro. A realidade? O Windows integra mecanismos de defesa sofisticados que protegem ativamente os sistemas de TI contra ameaças modernas. Desde controles de aplicativos alimentados por IA até a elevação de privilégios just-in-time, o Windows cria segurança em todas as camadas de sua arquitetura. A compreensão dessas proteções ajuda os profissionais de TI e os proprietários de pequenas empresas a tomar decisões informadas sobre sua infraestrutura de segurança e a reconhecer por que o Windows continua sendo a base da computação empresarial segura.

Índice

- Entendendo a arquitetura de segurança do Windows

- Controle de aplicativos com tecnologia de IA para prevenção de malware

- Eficácia da proteção e abordagem de ameaças comuns

- Impacto prático para as empresas e práticas recomendadas de segurança

- Descubra as licenças genuínas do Windows e as soluções de segurança

- Perguntas frequentes sobre o Windows e a segurança de TI

Principais conclusões

| Ponto | Detalhes |

|---|---|

| Elevação just-in-time | O Windows restringe os direitos de administrador somente quando necessário, reduzindo os riscos de exploração de privilégios. |

| Controle de aplicativos com tecnologia de IA | O Smart App Control bloqueia executáveis, scripts e macros não confiáveis no nível do processo. |

| Eficácia do defensor | O Microsoft Defender obteve uma proteção de 99,1% em 2025 testes de malware no mundo real. |

| Autenticação multifatorial | A MFA resistente a phishing bloqueia 99% de tentativas de acesso não autorizado em ambientes Windows. |

| Impacto nos negócios | As empresas que usam segurança baseada em Windows reduziram os incidentes em 92% por meio de defesas em camadas. |

Compreensão da arquitetura de segurança do Windows

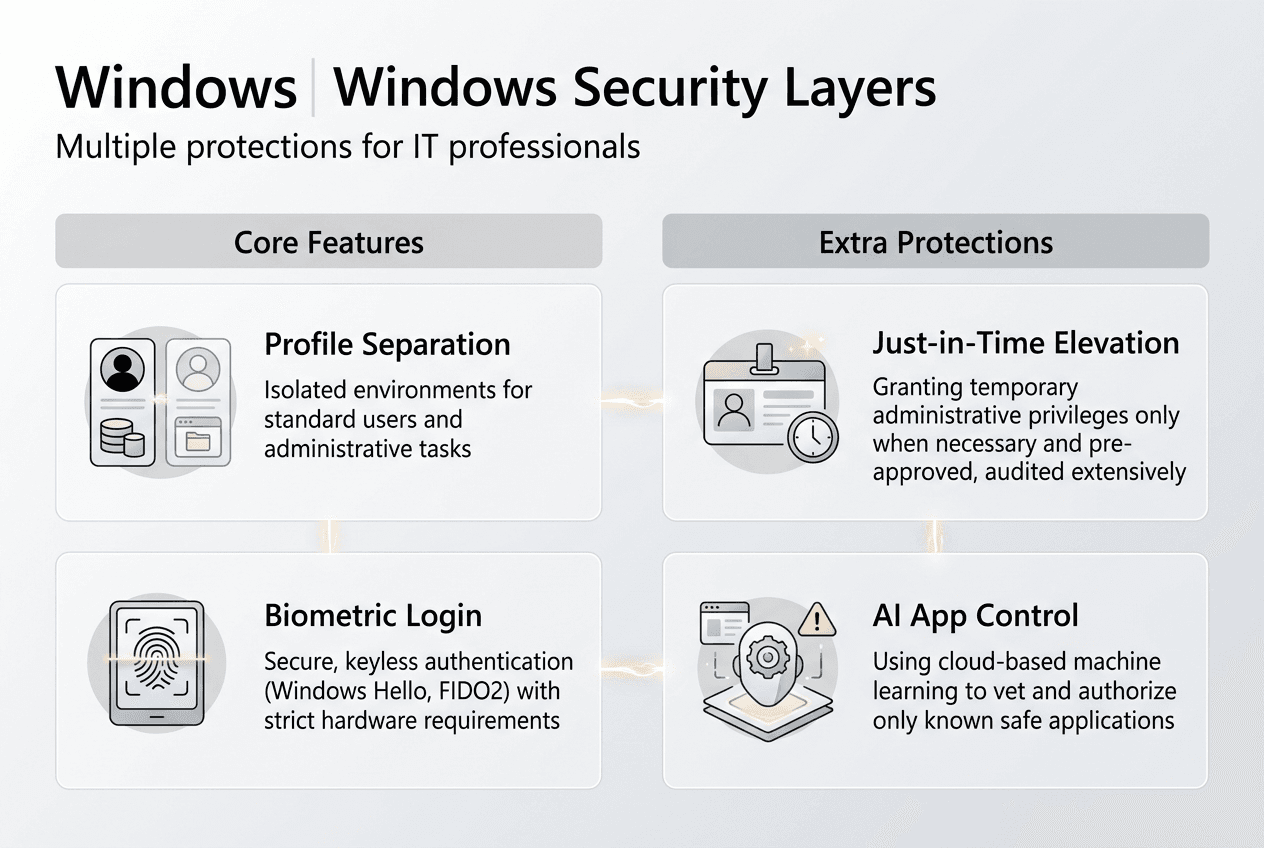

A segurança do Windows começa com um princípio fundamental: minimizar a superfície de ataque limitando o acesso administrativo. As abordagens tradicionais concediam aos usuários direitos permanentes de administrador, criando oportunidades para que o malware explorasse privilégios elevados. O Windows moderno reverte esse modelo por meio de Proteção do administrador, Implementar a elevação just-in-time que concede direitos de administrador somente para tarefas específicas.

Essa arquitetura separa os perfis de administrador e de usuário padrão no nível do sistema. Quando você precisa de permissões elevadas, o Windows alterna temporariamente para um token de administrador, executa a tarefa e, em seguida, reverte imediatamente para o contexto de usuário padrão. Esse isolamento impede que o malware executado em seu perfil padrão acesse as funções do sistema em nível de administrador. A separação cria um limite de segurança que impede o movimento lateral durante os ataques.

O Windows Hello aprimora esse modelo ao substituir as senhas pela autenticação biométrica. A impressão digital e o reconhecimento facial verificam sua identidade antes de conceder acesso elevado, dificultando significativamente o roubo de credenciais. Mesmo que os invasores comprometam sua senha, eles não poderão se autenticar sem sua presença física. Essa integração transforma a verificação de identidade de um ponto fraco em uma forte camada de defesa.

O princípio do menor privilégio é a base dessas proteções. Com o padrão de permissões mínimas e a exigência de elevação explícita, o Windows reduz as oportunidades de ataques de escalonamento de privilégios. O malware não pode obter acesso silencioso ao nível do sistema porque cada elevação aciona a autenticação do usuário. Essa abordagem força os invasores a interagir com os usuários, aumentando as chances de detecção.

A combinação da separação de perfis, da autenticação biométrica e da elevação just-in-time cria uma proteção em camadas. Cada camada compensa os possíveis pontos fracos das outras. Se uma defesa falhar, as barreiras adicionais ainda bloquearão o ataque. Essa redundância torna a segurança do Windows resiliente contra ameaças sofisticadas que visam a várias vulnerabilidades simultaneamente.

Dica profissional: Ative a Proteção de Administrador no Windows 11 Enterprise em Configurações > Privacidade e Segurança > Segurança do Windows > Proteção de Conta. Esse recurso cria automaticamente perfis padrão e de administrador separados, aplicando a elevação just-in-time sem interromper seu fluxo de trabalho.

As pequenas empresas devem implementar essas proteções arquitetônicas como segurança de base. Analise as Lista de verificação de segurança do sistema operacional da Microsoft 2026 para as etapas de configuração. Verifique se a instalação do Windows usa licenças genuínas da Microsoft para acessar esses recursos de segurança, pois softwares falsificados geralmente desativam proteções essenciais. Siga as instruções Guia de configuração segura do Windows durante a implementação para estabelecer bases sólidas de segurança desde o início.

Controle de aplicativos com tecnologia de IA para prevenção de malware

O Windows bloqueia softwares mal-intencionados antes que eles sejam executados por meio de controles inteligentes de aplicativos. Controle inteligente de aplicativos e controle de aplicativos para empresas usam verificações de reputação orientadas por IA para avaliar cada executável, script e macro que tenta ser executado em seu sistema. Esses controles operam no nível do processo, interceptando ameaças antes que elas possam estabelecer persistência ou executar cargas úteis.

O modelo de IA analisa vários sinais para determinar a confiabilidade do aplicativo. Ele examina os certificados de assinatura de código, a reputação do editor, a prevalência em dispositivos Windows e os padrões de comportamento. Os aplicativos de editores conhecidos com reputação sólida são executados normalmente. Aplicativos desconhecidos ou suspeitos acionam bloqueios ou avisos, impedindo a execução até que você os autorize explicitamente. Essa avaliação dinâmica se adapta às ameaças emergentes sem exigir atualizações de assinaturas.

O Smart App Control é voltado para usuários de pequenas empresas e consumidores com proteção automática e, quando ativado, bloqueia executáveis, scripts e macros não confiáveis sem a intervenção do usuário. O sistema aprende com os padrões de uso de seus aplicativos, criando gradualmente uma linha de base de aplicativos confiáveis. Essa abordagem equilibra segurança e usabilidade, minimizando os falsos positivos e mantendo uma proteção forte.

O App Control for Business oferece gerenciamento de políticas de nível empresarial. Os administradores de TI definem listas de permissões de aplicativos com base em regras de editor, hash de arquivo ou caminho. As políticas são implementadas por meio do Microsoft Intune ou de políticas de grupo, garantindo uma aplicação consistente em todos os dispositivos gerenciados. Esse controle centralizado impede a instalação de software não autorizado e permite aplicativos comerciais legítimos.

Comparação dos recursos de controle de aplicativos do Windows:

| Recurso | Controle inteligente de aplicativos | Controle de aplicativos para empresas |

|---|---|---|

| Usuários-alvo | Consumidores, pequenas empresas | Departamentos de TI corporativos |

| Configuração | Automático com modo de aprendizagem | Baseado em políticas com regras manuais |

| Gerenciamento | Configurações do dispositivo local | Implementação do Intune e da política de grupo |

| Flexibilidade | Personalização limitada | Regras granulares de listas de permissão e de bloqueio |

| Escopo de proteção | Executáveis, scripts, macros | Toda a execução de código, incluindo drivers |

Esses controles eliminam vetores comuns de infecção. Os anexos de e-mail mal-intencionados não podem ser executados porque não possuem assinaturas confiáveis. Os downloads drive-by de sites comprometidos são bloqueados na inicialização. Os ataques baseados em macros em documentos do Office falham porque o sistema impede a execução de macros não confiáveis. Ao bloquear o malware antes que ele seja executado, o Windows impede o comprometimento inicial que leva a violações de dados.

Dica profissional: Habilite o Smart App Control em novas instalações do Windows 11 durante a configuração. Os sistemas existentes requerem uma instalação limpa para ativar esse recurso, pois é necessário estabelecer a confiança da linha de base a partir de um estado conhecido como bom. Para empresas que gerenciam vários dispositivos, implemente as políticas do App Control for Business por meio do Intune para reforçar a segurança consistente dos aplicativos em toda a sua frota.

Os profissionais de TI devem auditar suas políticas de controle de aplicativos trimestralmente. Examine a lista de verificação de segurança do Windows para obter modelos de políticas. Teste as políticas no modo de auditoria antes de aplicá-las para identificar aplicativos legítimos que exigem exceções. Avalie Eficácia do Windows Defender juntamente com controles de aplicativos para garantir uma proteção abrangente contra malware.

Eficácia da proteção e abordagem de ameaças comuns

O Microsoft Defender Antivírus demonstra uma proteção excepcional no mundo real contra malware moderno. Testes da AV-Comparatives em 2025 mostrou que o Defender atingiu taxas de proteção de 99,1% em cenários reais e 100% de detecção em testes de proteção contra malware on-line. Esses resultados colocam o Defender entre as soluções antivírus de melhor desempenho, dissipando percepções ultrapassadas sobre sua eficácia.

O Windows se defende contra ataques sofisticados, como injeção de processos, por meio de proteção de memória e controles de privilégios. Ataques de injeção de processos O Windows atenua esses ataques por meio da Prevenção da Execução de Dados, da Randomização do Layout do Espaço de Endereçamento e da Proteção do Fluxo de Controle. Essas proteções de memória randomizam os locais de memória e impedem a execução de código em regiões de dados, quebrando as técnicas de injeção.

Os princípios de privilégios mínimos agravam essas defesas. Mesmo que os invasores consigam injetar código em um processo, eles herdam apenas as permissões limitadas desse processo. Sem privilégios elevados, o código injetado não pode modificar arquivos do sistema, instalar malware persistente ou acessar dados protegidos. Essa contenção limita os danos causados por explorações bem-sucedidas.

Taxas de proteção do Windows contra ameaças comuns:

| Tipo de ameaça | Taxa de detecção | Mecanismo de defesa primário |

|---|---|---|

| Malware baseado em arquivos | 99.1% | Varredura em tempo real e análise comportamental |

| Ameaças on-line | 100% | Proteção fornecida na nuvem e filtragem de URL |

| Ransomware | 98.7% | Acesso controlado a pastas e monitoramento de comportamento |

| Tentativas de exploração | 97.5% | Proteção de memória e controle de aplicativos |

| Ataques de phishing | 99.0% | Integração com SmartScreen e Safe Links |

As defesas em camadas criam redundância que compensa as limitações dos componentes individuais. As assinaturas de antivírus capturam variantes conhecidas de malware. A análise comportamental detecta ameaças desconhecidas por meio de padrões de atividades suspeitas. Os controles de aplicativos bloqueiam a execução de códigos não autorizados. As proteções de memória impedem técnicas de exploração. As restrições de privilégios contêm violações bem-sucedidas. Quando uma camada não detecta uma ameaça, as outras oferecem proteção de backup.

Essa abordagem em várias camadas explica por que a segurança do Windows se mostra eficaz, apesar de ser o principal alvo de malware. Os atacantes precisam contornar várias defesas independentes simultaneamente para comprometer os sistemas. Cada camada adicional aumenta exponencialmente a complexidade e o custo do ataque, desencorajando todos os agentes de ameaças, exceto os mais sofisticados.

Os profissionais de TI devem monitorar a eficácia da proteção por meio do Windows Security Center. Analise os registros de detecção mensalmente para identificar tendências de ataque e ajustar as políticas de acordo. Verifique se a sua implementação usa licenças genuínas do Windows para receber atualizações de segurança que mantenham a eficácia da proteção. Siga Dicas de compra de software seguro da Microsoft ao comprar licenças para evitar produtos falsificados que comprometam os recursos de segurança.

Impacto prático para as empresas e melhores práticas de segurança

Empresas reais obtêm melhorias significativas na segurança por meio de proteções baseadas no Windows. TechCore Solutions, um pequeno provedor de serviços de TI, reduziu os incidentes de segurança em 92% após implementar uma segurança de e-mail aprimorada na infraestrutura do Windows e do Microsoft 365. A empresa combinou os recursos de segurança do Windows com a proteção contra ameaças baseada na nuvem, criando uma defesa integrada que interrompeu os ataques antes que eles chegassem aos usuários finais.

A autenticação multifatorial resistente a phishing desempenha um papel fundamental na segurança do Windows. O Relatório de Defesa Digital da Microsoft 2025 Confirma que a MFA bloqueia 99% de tentativas de acesso não autorizado em ambientes Windows. A autenticação tradicional baseada em senha falha quando os invasores roubam as credenciais por meio de phishing ou violações de dados. A MFA exige fatores de verificação adicionais, como autenticação biométrica ou tokens de hardware, tornando inúteis as senhas roubadas sem acesso físico aos dispositivos de autenticação.

As pequenas empresas e os profissionais de TI devem implementar essas práticas comprovadas para maximizar a segurança do Windows:

- Ativar o Windows Hello para empresas para substituir as senhas por autenticação biométrica ou por PIN com o apoio de módulos de segurança de hardware.

- Implementar MFA resistente a phishing usando chaves de segurança FIDO2 ou o Windows Hello em todas as contas de usuário, especialmente as de administradores.

- Configurar o Smart App Control em todos os dispositivos Windows 11 durante a configuração inicial para estabelecer linhas de base de aplicativos confiáveis.

- Implementar políticas de privilégio mínimo removendo direitos de administrador desnecessários e usando a elevação just-in-time para tarefas administrativas.

- Mantenha o Windows atualizado ativando atualizações automáticas para receber patches de segurança que abordam vulnerabilidades recém-descobertas.

- Use o Microsoft Defender como seu antivírus principal, complementado com a proteção fornecida pela nuvem para obter inteligência sobre ameaças em tempo real.

- Verificar o licenciamento do software comprando licenças oficiais do Windows que garantem acesso a atualizações de segurança e suporte.

Essas etapas criam uma base de segurança que protege contra ameaças comuns e sofisticadas. Cada prática aborda vetores de ataque específicos e reforça outras defesas. Juntas, elas estabelecem a proteção em camadas que torna os ambientes Windows resilientes.

“A maioria das pequenas empresas se concentra apenas no antivírus, perdendo o panorama geral. A segurança eficaz do Windows exige a combinação de gerenciamento de privilégios, controles de aplicativos, MFA e atualizações regulares. Cada elemento fortalece os outros, criando uma profundidade de defesa que as soluções isoladas não podem oferecer. As empresas que registram reduções de incidentes de 90%+ implementam todas essas camadas, não apenas uma ou duas.”

Os profissionais de TI que gerenciam implantações do Windows devem auditar suas configurações de segurança de acordo com a lista de verificação de segurança da Microsoft para pequenas empresas. Priorize os ganhos rápidos, como ativar a MFA e remover o excesso de direitos de administrador, antes de lidar com políticas complexas. Documente sua linha de base de segurança e revise-a trimestralmente à medida que as ameaças evoluem. Certifique-se de que todas as instalações do Windows usem licenças seguras da Microsoft para PMEs para manter o acesso a recursos de segurança e suporte.

Descubra licenças genuínas do Windows e soluções de segurança

A proteção de sua infraestrutura de TI começa com software legítimo. As instalações falsificadas do Windows desabilitam os recursos de segurança, bloqueiam atualizações críticas e expõem seus sistemas a malware. As licenças genuínas do sistema operacional da Microsoft garantem que você receba todas as proteções de segurança discutidas neste guia, desde o Windows Hello até as atualizações do Microsoft Defender.

As pequenas empresas precisam de fontes confiáveis para obter licenças seguras do sistema operacional da Microsoft que garantam autenticidade e suporte contínuo. A compra de revendedores autorizados oferece entrega digital instantânea, chaves completas do produto e acesso à infraestrutura de segurança da Microsoft. Essas licenças formam a base de sua postura de segurança, habilitando todas as proteções integradas do Windows.

Verifique a conformidade de sua licença usando o Lista de verificação de licenças de software para conformidade com SMBs em 2026. Este recurso o ajuda a auditar as instalações existentes, identificar softwares não licenciados e planejar a compra de licenças. A compreensão dos benefícios do software oficial para pequenas empresas esclarece por que investir em licenças genuínas reduz os custos de segurança de longo prazo e os riscos de conformidade.

Perguntas frequentes sobre o Windows e a segurança de TI

O que torna o Windows Hello mais seguro do que as senhas?

O Windows Hello usa autenticação biométrica ou PINs apoiados por hardware que nunca saem de seu dispositivo. Ao contrário das senhas transmitidas por redes, os dados biométricos permanecem locais e criptografados no Trusted Platform Module. Os invasores não podem fazer phishing ou roubar credenciais que nunca recebem, tornando o Hello resistente a ataques remotos que comprometem as senhas tradicionais.

O Windows Defender sozinho pode proteger minha empresa contra malware?

O Microsoft Defender oferece proteção abrangente, alcançando 99,1% de eficácia em testes independentes, o que o torna suficiente para a maioria das pequenas empresas. No entanto, a segurança completa exige a combinação do Defender com controles de aplicativos, gerenciamento de privilégios, MFA e atualizações regulares. Nenhuma ferramenta isolada protege contra todas as ameaças; as defesas em camadas criam a redundância de que as empresas precisam.

Como a elevação just-in-time reduz os riscos de ataque?

A elevação just-in-time concede privilégios de administrador somente para tarefas específicas e depois os revoga imediatamente. O malware executado no seu perfil de usuário padrão não pode explorar os direitos de administrador porque esses direitos existem apenas temporariamente. Essa abordagem de tempo limitado reduz drasticamente a janela que os invasores têm para aumentar os privilégios e comprometer os sistemas.

Por que o licenciamento oficial do Windows é importante para a segurança cibernética?

As licenças genuínas do Windows fornecem acesso a atualizações de segurança, definições do Microsoft Defender e suporte a recursos de segurança. As instalações falsificadas geralmente desativam o Windows Update e os serviços de segurança, deixando os sistemas vulneráveis a explorações conhecidas. O licenciamento oficial garante que sua implantação do Windows receba patches essenciais de proteção contra ameaças emergentes.

Qual é a função da autenticação multifatorial na segurança do Windows?

A autenticação multifator bloqueia o acesso não autorizado ao exigir vários fatores de verificação além das senhas. Mesmo quando os invasores roubam credenciais por meio de phishing ou violações, eles não podem se autenticar sem acesso físico ao seu segundo fator. A MFA transforma a autenticação de seu elo mais fraco em uma forte barreira contra o comprometimento da conta.

Com que frequência as pequenas empresas devem atualizar suas políticas de segurança do Windows?

Revisar as políticas de segurança trimestralmente para abordar as ameaças em evolução e as mudanças nos negócios. Monitore mensalmente os registros de segurança para identificar padrões de ataque que exijam ajustes imediatos nas políticas. Atualize as listas de permissões de controle de aplicativos ao implantar novos softwares comerciais. Essa cadência regular mantém suas defesas alinhadas com os riscos atuais e, ao mesmo tempo, mantém a flexibilidade operacional.

Recomendado

- Lista de verificação de segurança do sistema operacional da Microsoft 2026: corte o malware em 50%

- Desbloqueie os benefícios do software oficial para PMEs em 2026

- Dicas de compra de software seguro da Microsoft para 2026

- Como ativar seu sistema operacional Windows com segurança em 2026

- Varför Övervaka Nätverk - Ökad IT-säkerhet 2026