Hoe Windows de IT-beveiliging voor professionals in 2026 verbetert

Windows-vermogens 71% van desktopcomputers wereldwijd, waardoor het het primaire doelwit is voor cybercriminelen. Deze dominantie leidt tot een veel voorkomende misvatting: Windows is inherent onveilig. De werkelijkheid? Windows integreert geavanceerde verdedigingsmechanismen die IT-systemen actief beschermen tegen moderne bedreigingen. Van AI-gestuurde applicatiecontrole tot just-in-time privilege elevatie, Windows bouwt beveiliging in in elke laag van zijn architectuur. Inzicht in deze beschermingen helpt IT-professionals en eigenaren van kleine bedrijven weloverwogen beslissingen te nemen over hun beveiligingsinfrastructuur en te herkennen waarom Windows de basis blijft voor veilig enterprise computing.

Inhoudsopgave

- Inzicht in de beveiligingsarchitectuur van Windows

- AI-gebaseerde applicatiecontrole voor malwarepreventie

- Effectiviteit van bescherming en aanpak van veelvoorkomende bedreigingen

- Praktische gevolgen voor bedrijven en beste beveiligingspraktijken

- Ontdek echte Windows-licenties en beveiligingsoplossingen

- Veelgestelde vragen over Windows en IT-beveiliging

Belangrijkste opmerkingen

| Punt | Details |

|---|---|

| Just-in-time verhoging | Windows beperkt beheerdersrechten alleen wanneer dat nodig is, waardoor het risico op misbruik van privileges afneemt. |

| AI-gestuurde app-bediening | Smart App Control blokkeert niet-vertrouwde uitvoerbare bestanden, scripts en macro's op procesniveau. |

| Effectiviteit verdediger | Microsoft Defender behaalde 99,1% bescherming in 2025 echte malwaretests. |

| Multifactor-authenticatie | Phishing-resistente MFA blokkeert 99% van ongeautoriseerde toegangspogingen in Windows-omgevingen. |

| Zakelijke impact | Bedrijven die gebruikmaken van Windows-gebaseerde beveiliging hebben het aantal incidenten met 92% verminderd door gelaagde verdediging. |

Inzicht in de beveiligingsarchitectuur van Windows

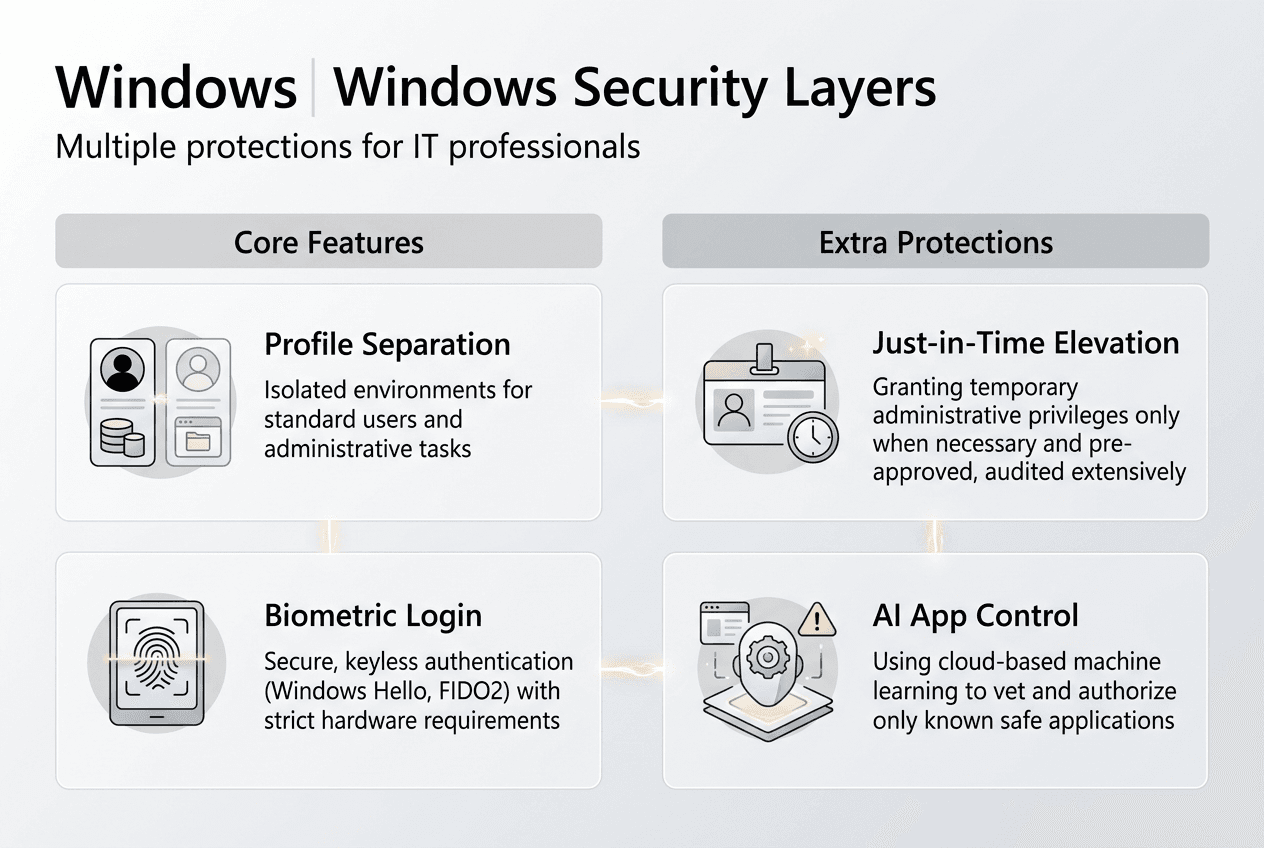

Windows beveiliging begint met een fundamenteel principe: minimaliseer het aanvalsoppervlak door administratieve toegang te beperken. Traditionele benaderingen verleenden gebruikers permanente beheerdersrechten, waardoor malware de kans kreeg om verhoogde rechten uit te buiten. Moderne Windows keert dit model om door middel van Bescherming van de beheerder, Het implementeren van just-in-time elevatie die beheerdersrechten alleen voor specifieke taken toekent.

Deze architectuur scheidt beheerders- en standaardgebruikersprofielen op systeemniveau. Wanneer je verhoogde rechten nodig hebt, schakelt Windows tijdelijk over naar een beheerderstoken, voert de taak uit en keert dan onmiddellijk terug naar de standaardgebruikerscontext. Deze isolatie voorkomt dat malware die in je standaardprofiel draait toegang krijgt tot systeemfuncties op beheerdersniveau. De scheiding creëert een beveiligingsgrens die laterale bewegingen tijdens aanvallen tegenhoudt.

Windows Hello verbetert dit model door wachtwoorden te vervangen door biometrische verificatie. Vingerafdruk- en gezichtsherkenning verifiëren je identiteit voordat ze verhoogde toegang verlenen, waardoor het aanzienlijk moeilijker wordt om referenties te stelen. Zelfs als aanvallers je wachtwoord kraken, kunnen ze zich niet verifiëren zonder je fysieke aanwezigheid. Deze integratie verandert identiteitsverificatie van een zwak punt in een sterke verdedigingslaag.

Het principe van de laagste rechten ligt aan de basis van deze beschermingen. Door standaard minimale machtigingen te gebruiken en expliciete verhoging te vereisen, vermindert Windows de mogelijkheden voor privilege-escalatieaanvallen. Malware kan niet stilletjes toegang krijgen tot het systeem omdat elke verhoging gebruikersverificatie vereist. Deze aanpak dwingt aanvallers tot interactie met gebruikers, waardoor de detectiekansen toenemen.

Door profielscheiding, biometrische verificatie en just-in-time verhoging te combineren, wordt gelaagde bescherming gecreëerd. Elke laag compenseert mogelijke zwakheden in andere lagen. Als één verdediging faalt, blokkeren extra barrières nog steeds de aanval. Deze redundantie maakt de beveiliging van Windows weerbaar tegen geavanceerde bedreigingen die gericht zijn op meerdere kwetsbaarheden tegelijk.

Pro Tip: Schakel Beheerdersbescherming in Windows 11 Enterprise in via Instellingen > Privacy en beveiliging > Windows beveiliging > Accountbeveiliging. Deze functie maakt automatisch aparte admin- en standaardprofielen aan, waardoor just-in-time verhoging wordt afgedwongen zonder je workflow te verstoren.

Kleine bedrijven zouden deze architecturale beschermingen als basisbeveiliging moeten implementeren. Bekijk de Microsoft OS beveiligingschecklist 2026 voor configuratiestappen. Controleer of uw Windows-installatie gebruikmaakt van echte Microsoft-licenties om toegang te krijgen tot deze beveiligingsfuncties, aangezien vervalste software vaak kritieke beveiligingen uitschakelt. Volg de veilige Windows installatiegids tijdens de implementatie om vanaf het begin een sterke beveiligingsbasis te leggen.

AI-gebaseerde applicatiecontrole voor malwarepreventie

Windows blokkeert schadelijke software voordat deze wordt uitgevoerd via intelligente toepassingscontroles. Smart App Control en App Control voor bedrijven gebruiken AI-gestuurde reputatiecontroles om elke uitvoerbare applicatie, script en macro te evalueren die op je systeem probeert te draaien. Deze controles werken op procesniveau en onderscheppen bedreigingen voordat ze kunnen overleven of payloads kunnen uitvoeren.

Het AI-model analyseert meerdere signalen om de betrouwbaarheid van applicaties te bepalen. Het onderzoekt ondertekeningscertificaten, de reputatie van uitgevers, de prevalentie op Windows-apparaten en gedragspatronen. Toepassingen van bekende uitgevers met een sterke reputatie worden normaal uitgevoerd. Onbekende of verdachte toepassingen activeren blokkades of waarschuwingen, waardoor ze niet worden uitgevoerd totdat je ze expliciet autoriseert. Deze dynamische evaluatie past zich aan nieuwe bedreigingen aan zonder dat updates van handtekeningen nodig zijn.

Smart App Control richt zich op consumenten en kleine zakelijke gebruikers met automatische bescherming. Indien ingeschakeld blokkeert het niet-vertrouwde uitvoerbare bestanden, scripts en macro's zonder tussenkomst van de gebruiker. Het systeem leert van de gebruikspatronen van je applicaties en bouwt geleidelijk een basislijn op van vertrouwde applicaties. Deze aanpak zorgt voor een balans tussen beveiliging en bruikbaarheid en minimaliseert vals-positieven met behoud van sterke bescherming.

App Control for Business biedt beleidsbeheer op bedrijfsniveau. IT-beheerders definiëren toestemmingslijsten voor applicaties op basis van regels voor uitgevers, hash-bestanden of paden. Beleidsregels worden geïmplementeerd via Microsoft Intune of groepsbeleid, waardoor consistente handhaving op alle beheerde apparaten wordt gegarandeerd. Deze gecentraliseerde controle voorkomt de installatie van ongeautoriseerde software terwijl legitieme zakelijke toepassingen worden toegestaan.

Vergelijking van de besturingsfuncties van Windows-toepassingen:

| Functie | Slimme app-bediening | App Control voor bedrijven |

|---|---|---|

| Doelgroep gebruikers | Consumenten, kleine bedrijven | IT-afdelingen van ondernemingen |

| Configuratie | Automatisch met leermodus | Beleidsgebaseerd met handmatige regels |

| Beheer | Lokale apparaatinstellingen | Inzet van Intune en groepsbeleid |

| Flexibiliteit | Beperkte aanpassing | Granulaire toestemmings- en blokkeringsregels |

| Beschermingsomvang | Uitvoerbare bestanden, scripts, macro's | Alle code-uitvoering inclusief stuurprogramma's |

Deze controles elimineren veelvoorkomende infectievectoren. Schadelijke e-mailbijlagen kunnen niet worden uitgevoerd omdat ze geen vertrouwde handtekeningen hebben. Drive-by downloads van gecompromitteerde websites worden bij het opstarten geblokkeerd. Macro-aanvallen in Office-documenten mislukken omdat het systeem voorkomt dat onbetrouwbare macro's worden uitgevoerd. Door malware tegen te houden voordat deze wordt uitgevoerd, voorkomt Windows de initiële compromittering die leidt tot inbreuken op gegevens.

Pro Tip: Schakel Smart App Control in op nieuwe Windows 11-installaties tijdens de installatie. Bestaande systemen vereisen een schone installatie om deze functie te activeren, omdat het basisvertrouwen moet worden opgebouwd vanuit een bekende goede staat. Voor bedrijven die meerdere apparaten beheren, implementeert u App Control for Business-beleid via Intune om consistente applicatiebeveiliging af te dwingen voor uw hele machinepark.

IT-professionals moeten elk kwartaal hun beleid voor toepassingscontrole controleren. Bekijk de Windows beveiligingschecklist voor beleidssjablonen. Test beleidsregels in auditmodus voordat ze worden afgedwongen om legitieme applicaties te identificeren waarvoor uitzonderingen nodig zijn. Evalueer Effectiviteit van Windows Defender Naast toepassingscontroles voor een uitgebreide bescherming tegen malware.

Effectiviteit van bescherming en aanpak van veelvoorkomende bedreigingen

Microsoft Defender Antivirus biedt uitzonderlijke bescherming tegen moderne malware. AV-Comparatives testen in 2025 Defender behaalde 99,1% beschermingspercentages in echte scenario's en 100% detectie in online malwarebeschermingstests. Deze resultaten plaatsen Defender bij de best presterende antivirusoplossingen en ontkrachten verouderde percepties over de effectiviteit.

Windows verdedigt zich tegen geavanceerde aanvallen zoals procesinjectie door geheugenbeveiliging en privilegecontroles. Aanvallen door procesinjectie richten zich op Windows API's om kwaadaardige code te injecteren in legitieme processen, waarbij malware wordt verborgen binnen vertrouwde toepassingen. Windows beperkt deze aanvallen door middel van Data Execution Prevention, Address Space Layout Randomization en Control Flow Guard. Deze geheugenbeschermingen randomiseren geheugenlocaties en voorkomen dat code wordt uitgevoerd in gegevensregio's, waardoor injectietechnieken worden onderbroken.

De principes van laagste privileges maken deze verdedigingen compleet. Zelfs als aanvallers succesvol code injecteren in een proces, erven ze alleen de beperkte rechten van dat proces. Zonder verhoogde rechten kan geïnjecteerde code geen systeembestanden wijzigen, persistente malware installeren of beschermde gegevens benaderen. Deze inperking beperkt de schade van succesvolle exploits.

Windows-beschermingspercentages tegen veelvoorkomende bedreigingen:

| Type bedreiging | Detectiegraad | Primair afweermechanisme |

|---|---|---|

| Bestandsgebaseerde malware | 99.1% | Real-time scannen en gedragsanalyse |

| Online bedreigingen | 100% | Cloud-gebaseerde bescherming en URL-filtering |

| Ransomware | 98.7% | Gecontroleerde maptoegang en gedragsbewaking |

| Pogingen tot uitbuiting | 97.5% | Geheugenbescherming en toepassingsbeheer |

| Phishing-aanvallen | 99.0% | Integratie van SmartScreen en Safe Links |

Gelaagde verdediging creëert redundantie die de beperkingen van individuele componenten compenseert. Antivirushandtekeningen vangen bekende malwarevarianten. Gedragsanalyse detecteert onbekende bedreigingen via verdachte activiteitspatronen. Applicatiecontroles blokkeren de uitvoering van ongeautoriseerde code. Geheugenbescherming voorkomt exploitatietechnieken. Privilegebeperkingen houden succesvolle inbreuken tegen. Wanneer één laag een bedreiging mist, bieden andere lagen back-upbescherming.

Deze gelaagde aanpak verklaart waarom de beveiliging van Windows effectief is, ondanks dat het het primaire doelwit van malware is. Aanvallers moeten meerdere onafhankelijke verdedigingslinies tegelijk omzeilen om systemen te compromitteren. Elke extra laag verhoogt de complexiteit en de kosten van een aanval exponentieel, waardoor alleen de meest geavanceerde bedreigers worden afgeschrikt.

IT-professionals moeten de effectiviteit van de bescherming controleren via Windows Beveiligingscentrum. Controleer maandelijks de detectielogboeken om aanvalstrends te identificeren en het beleid dienovereenkomstig aan te passen. Controleer of uw implementatie gebruikmaakt van echte Windows-licenties om beveiligingsupdates te ontvangen die de effectiviteit van de bescherming behouden. Volg veilige Microsoft-software kooptips bij de aankoop van licenties om namaakproducten te vermijden die de beveiligingsfuncties in gevaar brengen.

Praktische gevolgen voor bedrijven en beste beveiligingspraktijken

Echte bedrijven bereiken dramatische beveiligingsverbeteringen met behulp van op Windows gebaseerde beveiligingen. TechCore Solutions, een kleine IT-dienstverlener, 92% minder beveiligingsincidenten na het implementeren van verbeterde e-mailbeveiliging op Windows en Microsoft 365-infrastructuur. Het bedrijf combineerde Windows-beveiligingsfuncties met cloudgebaseerde bescherming tegen bedreigingen, waardoor een geïntegreerde verdediging ontstond die aanvallen tegenhield voordat ze eindgebruikers bereikten.

Phishing-resistente multifactor authenticatie speelt een cruciale rol in de beveiliging van Windows. De Digitaal defensieverslag 2025 van Microsoft bevestigt MFA blokkeert 99% van ongeautoriseerde toegangspogingen in Windows-omgevingen. Traditionele authenticatie op basis van wachtwoorden faalt wanneer aanvallers referenties stelen via phishing of datalekken. MFA vereist extra verificatiefactoren zoals biometrische verificatie of hardwaretokens, waardoor gestolen wachtwoorden onbruikbaar worden zonder fysieke toegang tot verificatieapparaten.

Small businesses and IT professionals should implement these proven practices to maximize Windows security:

- Enable Windows Hello for Business to replace passwords with biometric or PIN authentication backed by hardware security modules.

- Deploy phishing-resistant MFA using FIDO2 security keys or Windows Hello across all user accounts, especially administrators.

- Configure Smart App Control on all Windows 11 devices during initial setup to establish trusted application baselines.

- Implement least privilege policies by removing unnecessary administrator rights and using just-in-time elevation for administrative tasks.

- Keep Windows updated by enabling automatic updates to receive security patches addressing newly discovered vulnerabilities.

- Use Microsoft Defender as your primary antivirus, supplemented with cloud-delivered protection for real-time threat intelligence.

- Verify software licensing by purchasing official Windows licenses that guarantee access to security updates and support.

These steps create a security foundation that protects against common and sophisticated threats. Each practice addresses specific attack vectors while reinforcing other defenses. Together, they establish the layered protection that makes Windows environments resilient.

“Most small businesses focus on antivirus alone, missing the bigger picture. Effective Windows security requires combining privilege management, application controls, MFA, and regular updates. Each element strengthens the others, creating defense depth that single solutions cannot provide. The businesses seeing 90%+ incident reductions implement all these layers, not just one or two.”

IT professionals managing Windows deployments should audit their security configurations against the Microsoft security checklist for small businesses. Prioritize quick wins like enabling MFA and removing excessive admin rights before tackling complex policies. Document your security baseline and review it quarterly as threats evolve. Ensure all Windows installations use secure Microsoft licenses for SMBs to maintain access to security features and support.

Discover genuine Windows licenses and security solutions

Securing your IT infrastructure starts with legitimate software. Counterfeit Windows installations disable security features, block critical updates, and expose your systems to malware. Genuine Microsoft operating system licenses ensure you receive all security protections discussed in this guide, from Windows Hello to Microsoft Defender updates.

Small businesses need reliable sources for secure Microsoft OS licenses that guarantee authenticity and ongoing support. Purchasing from authorized resellers provides instant digital delivery, full product keys, and access to Microsoft’s security infrastructure. These licenses form the foundation of your security posture, enabling all built-in Windows protections.

Verify your licensing compliance using the software license checklist for 2026 SMB compliance. This resource helps you audit existing installations, identify unlicensed software, and plan license purchases. Understanding official software benefits for small businesses clarifies why investing in genuine licenses reduces long-term security costs and compliance risks.

Frequently asked questions about Windows and IT security

What makes Windows Hello more secure than passwords?

Windows Hello uses biometric authentication or hardware-backed PINs that never leave your device. Unlike passwords transmitted over networks, biometric data stays local and encrypted in the Trusted Platform Module. Attackers cannot phish or steal credentials they never receive, making Hello resistant to remote attacks that compromise traditional passwords.

Can Windows Defender alone protect my business from malware?

Microsoft Defender provides comprehensive protection achieving 99.1% effectiveness in independent tests, making it sufficient for most small businesses. However, complete security requires combining Defender with application controls, privilege management, MFA, and regular updates. No single tool protects against all threats; layered defenses create the redundancy businesses need.

How does just-in-time elevation reduce attack risks?

Just-in-time elevation grants administrator privileges only for specific tasks, then immediately revokes them. Malware running in your standard user profile cannot exploit admin rights because those rights exist only temporarily. This time-limited approach dramatically shrinks the window attackers have to escalate privileges and compromise systems.

Why is official Windows licensing important for cybersecurity?

Genuine Windows licenses provide access to security updates, Microsoft Defender definitions, and support for security features. Counterfeit installations often disable Windows Update and security services, leaving systems vulnerable to known exploits. Official licensing ensures your Windows deployment receives critical patches protecting against emerging threats.

What is the role of multifactor authentication in Windows security?

Multifactor authentication blocks 99% of unauthorized access by requiring multiple verification factors beyond passwords. Even when attackers steal credentials through phishing or breaches, they cannot authenticate without physical access to your second factor. MFA transforms authentication from your weakest link into a strong barrier against account compromise.

How often should small businesses update their Windows security policies?

Review security policies quarterly to address evolving threats and business changes. Monitor security logs monthly for attack patterns requiring immediate policy adjustments. Update application control allowlists when deploying new business software. This regular cadence keeps your defenses aligned with current risks while maintaining operational flexibility.