วิธีที่ Windows เพิ่มประสิทธิภาพความปลอดภัยทางไอทีสำหรับมืออาชีพในปี 2026

คุณสมบัติของ Windows 71% ของคอมพิวเตอร์ตั้งโต๊ะทั่วโลก, ทำให้เป็นเป้าหมายหลักสำหรับอาชญากรไซเบอร์. ความเป็นผู้นำนี้ทำให้เกิดความเข้าใจผิดที่พบได้บ่อย: ว่า Windows ไม่ปลอดภัยโดยธรรมชาติ. ความจริงคือ? Windows ได้รวมกลไกการป้องกันที่ซับซ้อนซึ่งทำงานอย่างต่อเนื่องเพื่อปกป้องระบบ IT จากภัยคุกคามสมัยใหม่. ตั้งแต่การควบคุมแอปพลิเคชันที่ใช้ปัญญาประดิษฐ์ไปจนถึงการเพิ่มสิทธิ์เฉพาะเวลาที่ต้องการ, Windows ได้สร้างความปลอดภัยในทุกชั้นของสถาปัตยกรรม. การเข้าใจการป้องกันเหล่านี้ช่วยให้ผู้เชี่ยวชาญด้าน IT และเจ้าของธุรกิจขนาดเล็กสามารถตัดสินใจอย่างมีข้อมูลเกี่ยวกับโครงสร้างพื้นฐานด้านความปลอดภัยของพวกเขาและเข้าใจว่าทำไม Windows ยังคงเป็นรากฐานสำหรับการคำนวณที่ปลอดภัยในองค์กร.

สารบัญ

- การทำความเข้าใจสถาปัตยกรรมความปลอดภัยของ Windows

- การควบคุมแอปพลิเคชันด้วยปัญญาประดิษฐ์เพื่อป้องกันการติดมัลแวร์

- ประสิทธิภาพการป้องกันและการรับมือกับภัยคุกคามทั่วไป

- ผลกระทบที่เป็นรูปธรรมสำหรับธุรกิจและแนวทางปฏิบัติด้านความปลอดภัยที่ดีที่สุด

- ค้นพบลิขสิทธิ์ Windows แท้และโซลูชันความปลอดภัย

- คำถามที่พบบ่อยเกี่ยวกับ Windows และความปลอดภัยด้านไอที

ประเด็นสำคัญ

| จุด | รายละเอียด |

|---|---|

| การยกระดับในเวลาที่เหมาะสมพอดี | Windows จำกัดสิทธิ์ผู้ดูแลระบบเฉพาะเมื่อจำเป็นเท่านั้น ซึ่งช่วยลดความเสี่ยงของการยกระดับสิทธิ์. |

| การควบคุมแอปด้วยปัญญาประดิษฐ์ | การควบคุมแอปพลิเคชันอัจฉริยะจะบล็อกไฟล์ปฏิบัติการ สคริปต์ และมาโครที่ไม่เชื่อถือในระดับกระบวนการ. |

| ประสิทธิภาพของกองหลัง | Microsoft Defender ประสบความสำเร็จในการป้องกันมัลแวร์ในโลกจริงได้ถึง 99.11% ในการทดสอบที่ดำเนินการในปี 2025. |

| การยืนยันตัวตนแบบหลายปัจจัย | การยืนยันตัวตนแบบหลายปัจจัยที่ต้านทานการฟิชชิ่งสามารถป้องกันการเข้าถึงโดยไม่ได้รับอนุญาตในสภาพแวดล้อม Windows ได้ถึง 99% ครั้ง. |

| ผลกระทบทางธุรกิจ | บริษัทที่ใช้ระบบความปลอดภัยบน Windows ลดเหตุการณ์ลงได้ถึง 92% ผ่านการป้องกันแบบหลายชั้น. |

การทำความเข้าใจสถาปัตยกรรมความปลอดภัยของ Windows

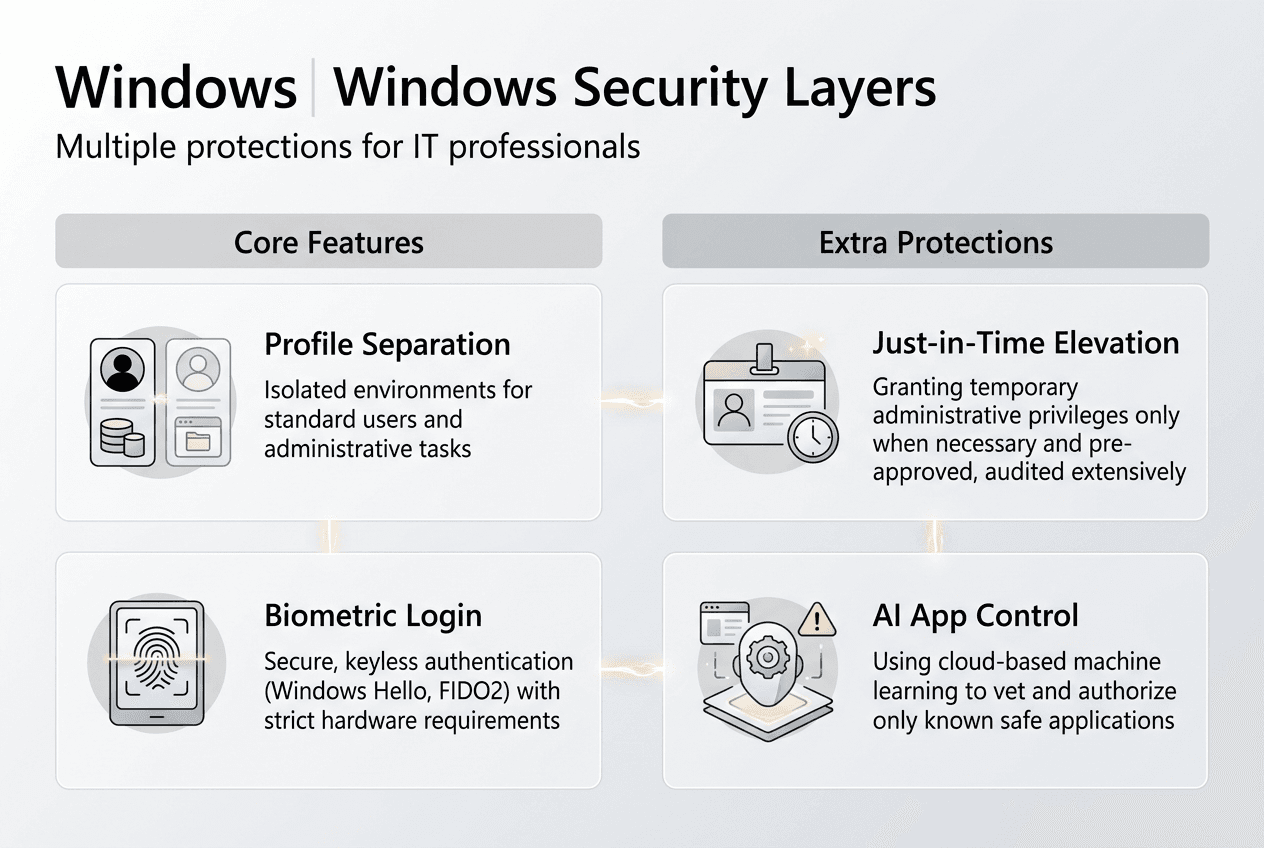

ความปลอดภัยของ Windows มีพื้นฐานอยู่บนหลักการสำคัญ: ลดพื้นที่การโจมตีโดยการจำกัดการเข้าถึงระดับผู้ดูแลระบบ วิธีการแบบดั้งเดิมให้สิทธิ์ผู้ดูแลระบบถาวรแก่ผู้ใช้ ซึ่งสร้างโอกาสให้มัลแวร์ใช้ประโยชน์จากสิทธิ์ที่สูงขึ้นได้ Windows รุ่นใหม่ได้กลับรูปแบบนี้โดย การป้องกันผู้ดูแลระบบ, ดำเนินการเพิ่มสิทธิ์แบบทันเวลา (just-in-time elevation) ที่มอบสิทธิ์ผู้ดูแลระบบเพียงสำหรับงานที่เฉพาะเจาะจงเท่านั้น.

สถาปัตยกรรมนี้แยกโปรไฟล์ของผู้ดูแลระบบและผู้ใช้มาตรฐานออกจากกันในระดับระบบ เมื่อคุณต้องการสิทธิ์การเข้าถึงที่สูงขึ้น Windows จะเปลี่ยนไปใช้โทเค็นของผู้ดูแลระบบชั่วคราว ดำเนินการตามงาน จากนั้นกลับสู่บริบทของผู้ใช้มาตรฐานทันที การแยกนี้ป้องกันไม่ให้มัลแวร์ที่ทำงานในโปรไฟล์มาตรฐานของคุณเข้าถึงฟังก์ชันระบบระดับผู้ดูแลระบบ การแยกนี้สร้างขอบเขตความปลอดภัยที่ป้องกันการเคลื่อนที่ในแนวนอนระหว่างการโจมตี.

Windows Hello ยกระดับโมเดลนี้ด้วยการแทนที่รหัสผ่านด้วยการยืนยันตัวตนทางชีวมิติ การตรวจสอบลายนิ้วมือและการจดจำใบหน้าจะยืนยันตัวตนของคุณก่อนที่จะอนุญาตการเข้าถึงระดับสูง ทำให้การขโมยข้อมูลประจำตัวเป็นเรื่องยากขึ้นอย่างมาก แม้ว่าผู้โจมตีจะสามารถเข้าถึงรหัสผ่านของคุณได้ แต่พวกเขาจะไม่สามารถยืนยันตัวตนได้หากไม่มีการปรากฏตัวทางกายภาพของคุณ การผสานรวมนี้เปลี่ยนการยืนยันตัวตนจากจุดอ่อนให้กลายเป็นชั้นป้องกันที่แข็งแกร่ง.

หลักการของสิทธิขั้นต่ำที่สุดเป็นรากฐานของมาตรการป้องกันเหล่านี้ โดยเริ่มต้นด้วยการให้สิทธิ์ขั้นต่ำที่สุดและต้องมีการขอยกเว้นสิทธิ์อย่างชัดเจน Windows จึงลดโอกาสในการโจมตีด้วยการยกระดับสิทธิ์ มัลแวร์ไม่สามารถเข้าถึงระดับระบบได้โดยไม่ถูกตรวจจับ เนื่องจากการยกระดับสิทธิ์ทุกครั้งจะต้องมีการยืนยันตัวตนของผู้ใช้ วิธีการนี้บังคับให้ผู้โจมตีต้องโต้ตอบกับผู้ใช้ ซึ่งเพิ่มโอกาสในการถูกตรวจจับ.

การรวมการแยกโปรไฟล์ การยืนยันตัวตนด้วยไบโอเมตริก และการยกระดับสิทธิ์แบบทันเวลาที่เหมาะสม ช่วยสร้างการป้องกันหลายชั้น แต่ละชั้นจะชดเชยจุดอ่อนที่อาจเกิดขึ้นในชั้นอื่น ๆ หากการป้องกันหนึ่งล้มเหลว อุปสรรคเพิ่มเติมยังคงขัดขวางการโจมตีอยู่ ความซ้ำซ้อนนี้ทำให้ความปลอดภัยของ Windows มีความยืดหยุ่นต่อภัยคุกคามที่ซับซ้อนซึ่งมุ่งเป้าไปที่ช่องโหว่หลายจุดพร้อมกัน.

คำแนะนำจากผู้เชี่ยวชาญ: เปิดใช้งานการป้องกันผู้ดูแลระบบใน Windows 11 Enterprise ผ่านการตั้งค่า > ความเป็นส่วนตัวและความปลอดภัย > ความปลอดภัยของ Windows > การป้องกันบัญชี. คุณสมบัตินี้จะสร้างโปรไฟล์ผู้ดูแลระบบและผู้ใช้มาตรฐานแยกต่างหากโดยอัตโนมัติ พร้อมบังคับใช้การยกระดับสิทธิ์แบบทันทีโดยไม่รบกวนการทำงานของคุณ.

ธุรกิจขนาดเล็กควรนำมาตรการป้องกันทางสถาปัตยกรรมเหล่านี้ไปใช้เป็นมาตรการรักษาความปลอดภัยขั้นต่ำ ตรวจสอบ รายการตรวจสอบความปลอดภัยของระบบปฏิบัติการ Microsoft ปี 2026 สำหรับขั้นตอนการกำหนดค่า ตรวจสอบว่าการติดตั้ง Windows ของคุณใช้ ลิขสิทธิ์ของไมโครซอฟท์แท้ เพื่อเข้าถึงคุณสมบัติด้านความปลอดภัยเหล่านี้ เนื่องจากซอฟต์แวร์ปลอมมักปิดการใช้งานการป้องกันที่สำคัญ ทำตาม คู่มือการตั้งค่าระบบ Windows ที่ปลอดภัย ในระหว่างการปฏิบัติการเพื่อวางรากฐานด้านความปลอดภัยที่มั่นคงตั้งแต่เริ่มต้น.

การควบคุมแอปพลิเคชันด้วยปัญญาประดิษฐ์เพื่อป้องกันการติดมัลแวร์

Windows บล็อกซอฟต์แวร์ที่เป็นอันตรายก่อนที่จะทำงานโดยใช้การควบคุมแอปพลิเคชันอัจฉริยะ. การควบคุมแอปอัจฉริยะและการควบคุมแอปสำหรับธุรกิจ ใช้การตรวจสอบชื่อเสียงที่ขับเคลื่อนด้วย AI เพื่อประเมินทุกไฟล์ที่สามารถรันได้, สคริปต์ และมาโครที่พยายามทำงานบนระบบของคุณ การควบคุมเหล่านี้ทำงานในระดับกระบวนการ, ตัดการเชื่อมต่อภัยคุกคามก่อนที่จะสามารถสร้างความคงทนหรือดำเนินการโหลดได้.

โมเดล AI วิเคราะห์สัญญาณหลายอย่างเพื่อกำหนดความน่าเชื่อถือของแอปพลิเคชัน โดยตรวจสอบใบรับรองการลงนามในโค้ด ชื่อเสียงของผู้เผยแพร่ ความแพร่หลายในอุปกรณ์ Windows และรูปแบบพฤติกรรม แอปพลิเคชันจากผู้เผยแพร่ที่รู้จักและมีชื่อเสียงดีจะทำงานตามปกติ แอปพลิเคชันที่ไม่รู้จักหรือน่าสงสัยจะกระตุ้นการบล็อกหรือคำเตือน เพื่อป้องกันไม่ให้ทำงานจนกว่าคุณจะอนุญาตอย่างชัดเจน การประเมินแบบไดนามิกนี้ปรับตัวให้เข้ากับภัยคุกคามที่เกิดขึ้นใหม่โดยไม่จำเป็นต้องอัปเดตลายเซ็น.

ระบบควบคุมแอปพลิเคชันอัจฉริยะได้รับการออกแบบมาเพื่อผู้บริโภคและธุรกิจขนาดเล็ก โดยมอบการป้องกันอัตโนมัติ เมื่อเปิดใช้งาน ระบบจะบล็อกไฟล์ปฏิบัติการ สคริปต์ และมาโครที่ไม่เชื่อถือได้โดยไม่ต้องให้ผู้ใช้แทรกแซง ระบบจะเรียนรู้จากรูปแบบการใช้งานแอปพลิเคชันของคุณ ค่อยๆ สร้างฐานข้อมูลของแอปพลิเคชันที่เชื่อถือได้ วิธีการนี้สร้างความสมดุลระหว่างความปลอดภัยและความสะดวกในการใช้งาน ลดการตรวจจับผิดพลาดในขณะที่ยังคงการป้องกันที่แข็งแกร่ง.

การควบคุมแอปพลิเคชันสำหรับธุรกิจให้บริการการจัดการนโยบายระดับองค์กร ผู้ดูแลระบบไอทีสามารถกำหนดรายการอนุญาตแอปพลิเคชันตามผู้จัดจำหน่าย, ค่าแฮชไฟล์ หรือกฎเส้นทางได้ นโยบายจะถูกนำไปใช้ผ่าน Microsoft Intune หรือ Group Policy ทำให้การบังคับใช้นโยบายเป็นไปอย่างสม่ำเสมอในทุกอุปกรณ์ที่จัดการไว้ การควบคุมแบบรวมศูนย์นี้ช่วยป้องกันการติดตั้งซอฟต์แวร์ที่ไม่ได้รับอนุญาตในขณะที่อนุญาตให้แอปพลิเคชันทางธุรกิจที่ถูกต้องตามกฎหมายสามารถใช้งานได้.

การเปรียบเทียบคุณสมบัติการควบคุมแอปพลิเคชันของ Windows:

| คุณสมบัติ | การควบคุมแอปอัจฉริยะ | การควบคุมแอปพลิเคชันสำหรับธุรกิจ |

|---|---|---|

| กลุ่มเป้าหมาย | ผู้บริโภค, ธุรกิจขนาดเล็ก | แผนกไอทีขององค์กร |

| การกำหนดค่า | อัตโนมัติพร้อมโหมดการเรียนรู้ | นโยบายที่มีกฎเกณฑ์แบบแมนนวล |

| การจัดการ | การตั้งค่าอุปกรณ์ท้องถิ่น | การปรับใช้ Intune และนโยบายกลุ่ม |

| ความยืดหยุ่น | การปรับแต่งที่จำกัด | กฎการอนุญาตและบล็อกรายการแบบละเอียด |

| ขอบเขตความคุ้มครอง | ไฟล์ที่สามารถรันได้, สคริปต์, มาโคร | การดำเนินการของโค้ดทั้งหมด รวมถึงไดรเวอร์ |

การควบคุมเหล่านี้ช่วยกำจัดช่องทางการติดเชื้อที่พบบ่อย ไฟล์แนบอีเมลที่เป็นอันตรายไม่สามารถทำงานได้เนื่องจากขาดลายเซ็นที่เชื่อถือได้ การดาวน์โหลดอัตโนมัติจากเว็บไซต์ที่ถูกบุกรุกจะถูกบล็อกทันทีที่เริ่มทำงาน การโจมตีที่ใช้มาโครในเอกสาร Office ล้มเหลวเนื่องจากระบบป้องกันไม่ให้มาโครที่ไม่เชื่อถือได้ทำงาน ด้วยการหยุดมัลแวร์ก่อนที่จะทำงาน Windows จึงป้องกันการบุกรุกเริ่มต้นที่นำไปสู่การรั่วไหลของข้อมูล.

คำแนะนำจากผู้เชี่ยวชาญ: เปิดใช้งานการควบคุมแอปอัจฉริยะ (Smart App Control) ในการติดตั้ง Windows 11 ใหม่ระหว่างการตั้งค่า ระบบที่มีอยู่เดิมจำเป็นต้องติดตั้งระบบใหม่ทั้งหมดเพื่อเปิดใช้งานฟีเจอร์นี้ เนื่องจากจำเป็นต้องสร้างระดับความไว้วางใจพื้นฐานจากสถานะที่ทราบว่าเป็นสถานะที่ปลอดภัย สำหรับธุรกิจที่จัดการอุปกรณ์หลายเครื่อง ให้ใช้นโยบายการควบคุมแอปสำหรับธุรกิจผ่าน Intune เพื่อบังคับใช้ความปลอดภัยของแอปพลิเคชันที่สอดคล้องกันทั่วทั้งกลุ่มอุปกรณ์ของคุณ.

ผู้เชี่ยวชาญด้านไอทีควรทบทวนนโยบายการควบคุมแอปพลิเคชันของตนทุกไตรมาส ให้ตรวจสอบรายการตรวจสอบความปลอดภัยของ Windows สำหรับเทมเพลตนโยบาย ทดสอบนโยบายในโหมดตรวจสอบก่อนที่จะบังคับใช้นโยบายเพื่อระบุแอปพลิเคชันที่ถูกต้องซึ่งต้องการข้อยกเว้น ประเมิน ประสิทธิภาพของ Windows Defender ควบคู่ไปกับตัวควบคุมการใช้งานเพื่อให้มั่นใจถึงการป้องกันที่ครอบคลุมจากมัลแวร์.

ประสิทธิภาพการป้องกันและการรับมือกับภัยคุกคามทั่วไป

Microsoft Defender Antivirus มอบการป้องกันที่ยอดเยี่ยมในโลกจริงจากมัลแวร์สมัยใหม่. การทดสอบ AV-Comparatives ในปี 2025 ผลลัพธ์แสดงให้เห็นว่า Defender สามารถให้การป้องกันได้ถึง 99.11% ในสถานการณ์จริง และมีอัตราการตรวจจับถึง 100% ในการทดสอบการป้องกันมัลแวร์ออนไลน์ ผลลัพธ์เหล่านี้ทำให้ Defender อยู่ในกลุ่มโซลูชันป้องกันไวรัสที่มีประสิทธิภาพสูงสุด และลบล้างความเข้าใจผิดเกี่ยวกับประสิทธิภาพของมัน.

Windows ป้องกันการโจมตีที่ซับซ้อน เช่น การฉีดกระบวนการผ่าน การป้องกันหน่วยความจำและการควบคุมสิทธิ์. การโจมตีด้วยการฉีดกระบวนการ เป้าหมายคือ Windows APIs เพื่อแทรกโค้ดที่เป็นอันตรายเข้าไปในกระบวนการที่ถูกต้องตามกฎหมาย โดยซ่อนมัลแวร์ไว้ภายในแอปพลิเคชันที่เชื่อถือได้ Windows ลดผลกระทบจากการโจมตีเหล่านี้ผ่านการป้องกันการเรียกใช้ข้อมูล (Data Execution Prevention) การสุ่มตำแหน่งของพื้นที่หน่วยความจำ (Address Space Layout Randomisation) และการป้องกันเส้นทางควบคุม (Control Flow Guard) การป้องกันหน่วยความจำเหล่านี้จะสุ่มตำแหน่งของหน่วยความจำและป้องกันการเรียกใช้โค้ดในบริเวณข้อมูล ซึ่งจะช่วยป้องกันการแทรกโค้ดที่เป็นอันตราย.

หลักการของสิทธิขั้นต่ำที่สุดช่วยเสริมการป้องกันเหล่านี้ แม้ผู้โจมตีจะสามารถแทรกโค้ดเข้าไปในกระบวนการได้สำเร็จ พวกเขาก็จะได้รับเพียงสิทธิ์ที่จำกัดของกระบวนการนั้นเท่านั้น หากไม่มีสิทธิ์ที่สูงขึ้น โค้ดที่ถูกแทรกเข้าไปจะไม่สามารถแก้ไขไฟล์ระบบ ติดตั้งมัลแวร์ที่คงอยู่ หรือเข้าถึงข้อมูลที่ได้รับการป้องกันได้ การจำกัดนี้ช่วยลดความเสียหายที่เกิดจากการโจมตีที่ประสบความสำเร็จ.

อัตราการป้องกันของ Windows ต่อภัยคุกคามทั่วไป:

| ประเภทภัยคุกคาม | อัตราการตรวจพบ | กลไกการป้องกันตัวขั้นต้น |

|---|---|---|

| มัลแวร์ที่อาศัยไฟล์ | 99.1% | การสแกนแบบเรียลไทม์และการวิเคราะห์พฤติกรรม |

| ภัยคุกคามออนไลน์ | 100% | การป้องกันบนระบบคลาวด์และการกรอง URL |

| แรนซัมแวร์ | 98.7% | การควบคุมการเข้าถึงโฟลเดอร์และการตรวจสอบพฤติกรรม |

| ความพยายามในการใช้ประโยชน์จากช่องโหว่ | 97.5% | การป้องกันหน่วยความจำและการควบคุมแอปพลิเคชัน |

| การโจมตีแบบฟิชชิง | 99.0% | การผสานรวม SmartScreen และ Safe Links |

การป้องกันแบบหลายชั้นสร้างความซ้ำซ้อนที่ชดเชยข้อจำกัดของส่วนประกอบแต่ละส่วน ซิกเนเจอร์ของโปรแกรมป้องกันไวรัสตรวจจับมัลแวร์ที่รู้จักในรูปแบบต่างๆ การวิเคราะห์พฤติกรรมตรวจจับภัยคุกคามที่ไม่รู้จักผ่านรูปแบบกิจกรรมที่น่าสงสัย การควบคุมแอปพลิเคชันบล็อกการดำเนินการของโค้ดที่ไม่ได้รับอนุญาต การป้องกันหน่วยความจำป้องกันการโจมตีด้วยเทคนิคการเจาะระบบ ข้อจำกัดสิทธิ์การใช้งานควบคุมการเข้าถึงข้อมูลเมื่อมีการบุกรุกสำเร็จ เมื่อชั้นหนึ่งล้มเหลวในการตรวจจับภัยคุกคาม ชั้นอื่นๆ จะให้การป้องกันสำรอง.

แนวทางหลายชั้นนี้อธิบายว่าทำไมความปลอดภัยของ Windows จึงยังคงมีประสิทธิภาพแม้จะเป็นเป้าหมายหลักของมัลแวร์ก็ตาม ผู้โจมตีต้องผ่านกลไกป้องกันหลายชั้นที่ทำงานอย่างอิสระพร้อมกันเพื่อที่จะเจาะระบบได้ แต่ละชั้นที่เพิ่มขึ้นจะเพิ่มความซับซ้อนและต้นทุนของการโจมตีแบบทวีคูณ ทำให้ผู้โจมตีที่มีเพียงความสามารถขั้นพื้นฐานต้องถอยไป เหลือเพียงผู้คุกคามที่มีความซับซ้อนสูงที่สุดเท่านั้น.

ผู้เชี่ยวชาญด้านไอทีควรตรวจสอบประสิทธิภาพของมาตรการรักษาความปลอดภัยของตนผ่านศูนย์ความปลอดภัยของ Windows ตรวจสอบบันทึกการตรวจจับเป็นประจำทุกเดือนเพื่อระบุแนวโน้มการโจมตีและปรับนโยบายให้เหมาะสม ตรวจสอบให้แน่ใจว่าการติดตั้งของคุณใช้ ลิขสิทธิ์ Windows แท้ เพื่อรับการอัปเดตความปลอดภัยที่ช่วยให้การป้องกันของคุณมีประสิทธิภาพอย่างต่อเนื่อง. ทำตาม เคล็ดลับการซื้อซอฟต์แวร์ Microsoft อย่างปลอดภัย เมื่อซื้อใบอนุญาต เพื่อหลีกเลี่ยงสินค้าปลอมที่เสี่ยงต่อความปลอดภัย.

ผลกระทบที่นำไปปฏิบัติได้จริงสำหรับธุรกิจและแนวทางปฏิบัติด้านความปลอดภัยที่ดีที่สุด

ธุรกิจจริงสามารถปรับปรุงความปลอดภัยได้อย่างมีนัยสำคัญผ่านการป้องกันที่ใช้ระบบปฏิบัติการ Windows. TechCore Solutions, ผู้ให้บริการด้านไอทีขนาดเล็ก, ลดเหตุการณ์ความปลอดภัยลง 92% หลังจากที่ได้ดำเนินการเพิ่มความปลอดภัยของอีเมลบนโครงสร้างพื้นฐานของ Windows และ Microsoft 365 แล้ว บริษัทได้ผสานคุณสมบัติด้านความปลอดภัยของ Windows เข้ากับการป้องกันภัยคุกคามบนระบบคลาวด์ สร้างระบบป้องกันแบบบูรณาการที่สามารถหยุดการโจมตีได้ก่อนที่จะถึงผู้ใช้ปลายทาง.

การตรวจสอบหลายปัจจัยที่ต้านทานการหลอกลวงมีบทบาทสำคัญอย่างยิ่งในความปลอดภัยของ Windows. รายงานการป้องกันดิจิทัลของไมโครซอฟท์ ปี 2025 MFA บล็อกการพยายามเข้าถึงโดยไม่ได้รับอนุญาต 99% ในสภาพแวดล้อม Windows การตรวจสอบสิทธิ์แบบดั้งเดิมที่ใช้รหัสผ่านล้มเหลวเมื่อผู้โจมตีขโมยข้อมูลประจำตัวผ่านการฟิชชิงหรือการละเมิดข้อมูล MFA ต้องการปัจจัยการตรวจสอบเพิ่มเติม เช่น การตรวจสอบด้วยชีวมิติหรือโทเค็นฮาร์ดแวร์ ทำให้รหัสผ่านที่ถูกขโมยไม่สามารถใช้งานได้หากไม่มีการเข้าถึงทางกายภาพต่ออุปกรณ์การตรวจสอบสิทธิ์.

ธุรกิจขนาดเล็กและผู้เชี่ยวชาญด้านไอทีควรนำแนวปฏิบัติที่ได้รับการพิสูจน์แล้วเหล่านี้ไปใช้เพื่อเพิ่มประสิทธิภาพความปลอดภัยของ Windows:

- เปิดใช้งาน Windows Hello สำหรับธุรกิจ แทนที่รหัสผ่านด้วยการยืนยันตัวตนทางชีวมิติหรือรหัส PIN ที่ได้รับการสนับสนุนโดยโมดูลความปลอดภัยทางฮาร์ดแวร์.

- ปรับใช้ MFA ที่ต้านทานการฟิชชิง ใช้กุญแจความปลอดภัย FIDO2 หรือ Windows Hello ในทุกบัญชีผู้ใช้ โดยเฉพาะผู้ดูแลระบบ.

- กำหนดค่าการควบคุมแอปอัจฉริยะ บนอุปกรณ์ Windows 11 ทั้งหมดในระหว่างการตั้งค่าเริ่มต้นเพื่อสร้างเกณฑ์มาตรฐานสำหรับแอปพลิเคชันที่เชื่อถือได้.

- นำนโยบายสิทธิขั้นต่ำมาใช้ โดยการยกเลิกสิทธิ์ผู้ดูแลระบบที่ไม่จำเป็น และใช้การยกระดับสิทธิ์เฉพาะกิจสำหรับงานที่ต้องการสิทธิ์ผู้ดูแลระบบเท่านั้น.

- อัปเดต Windows ให้เป็นเวอร์ชันล่าสุดอยู่เสมอ โดยการเปิดใช้งานการอัปเดตอัตโนมัติเพื่อรับแพตช์ความปลอดภัยที่แก้ไขช่องโหว่ที่ค้นพบใหม่.

- ใช้ Microsoft Defender เป็นโปรแกรมป้องกันไวรัสหลักของคุณ เสริมด้วยการป้องกันบนคลาวด์เพื่อข้อมูลภัยคุกคามแบบเรียลไทม์.

- ตรวจสอบการอนุญาตให้ใช้ซอฟต์แวร์ โดยการซื้อ ใบอนุญาต Windows อย่างเป็นทางการ ที่รับประกันการเข้าถึงการอัปเดตความปลอดภัยและการสนับสนุน.

ขั้นตอนเหล่านี้เป็นรากฐานสำหรับความปลอดภัยที่ปกป้องจากทั้งภัยคุกคามทั่วไปและภัยคุกคามที่ซับซ้อน แต่ละมาตรการจะจัดการกับช่องทางการโจมตีเฉพาะในขณะที่เสริมสร้างการป้องกันอื่นๆ ร่วมกัน พวกเขาให้การป้องกันหลายชั้นที่ทำให้สภาพแวดล้อมของ Windows มีความยืดหยุ่น.

“ธุรกิจขนาดเล็กส่วนใหญ่มุ่งเน้นเฉพาะซอฟต์แวร์ป้องกันไวรัส โดยมองข้ามภาพรวมที่ใหญ่กว่า ความปลอดภัยของ Windows ที่มีประสิทธิภาพต้องอาศัยการผสมผสานระหว่างการจัดการสิทธิ์ การควบคุมแอปพลิเคชัน การยืนยันตัวตนแบบหลายปัจจัย (MFA) และการอัปเดตเป็นประจำ แต่ละองค์ประกอบเสริมซึ่งกันและกัน สร้างการป้องกันหลายชั้นที่โซลูชันเดี่ยวไม่สามารถให้ได้ ธุรกิจที่เห็นการลดลงของเหตุการณ์ถึง 90%+ ได้นำชั้นป้องกันเหล่านี้ทั้งหมดมาใช้ ไม่ใช่แค่หนึ่งหรือสองอย่างเท่านั้น”

ผู้เชี่ยวชาญด้านไอทีที่จัดการการติดตั้ง Windows ควรตรวจสอบการตั้งค่าความปลอดภัยของตนตามรายการตรวจสอบความปลอดภัยของ Microsoft สำหรับธุรกิจขนาดเล็ก ให้ความสำคัญกับสิ่งที่สามารถทำได้รวดเร็ว เช่น การเปิดใช้งาน MFA และการลบสิทธิ์ผู้ดูแลระบบที่ไม่จำเป็นออก ก่อนที่จะจัดการกับนโยบายที่ซับซ้อน บันทึกฐานความปลอดภัยของคุณไว้ และตรวจสอบทุกไตรมาสเมื่อภัยคุกคามเปลี่ยนแปลง ตรวจสอบให้แน่ใจว่าการติดตั้ง Windows ทุกเครื่องใช้ จัดหาใบอนุญาตไมโครซอฟท์สำหรับธุรกิจขนาดเล็กและขนาดกลาง เพื่อให้สามารถเข้าถึงคุณสมบัติด้านความปลอดภัยและการสนับสนุนต่อไป.

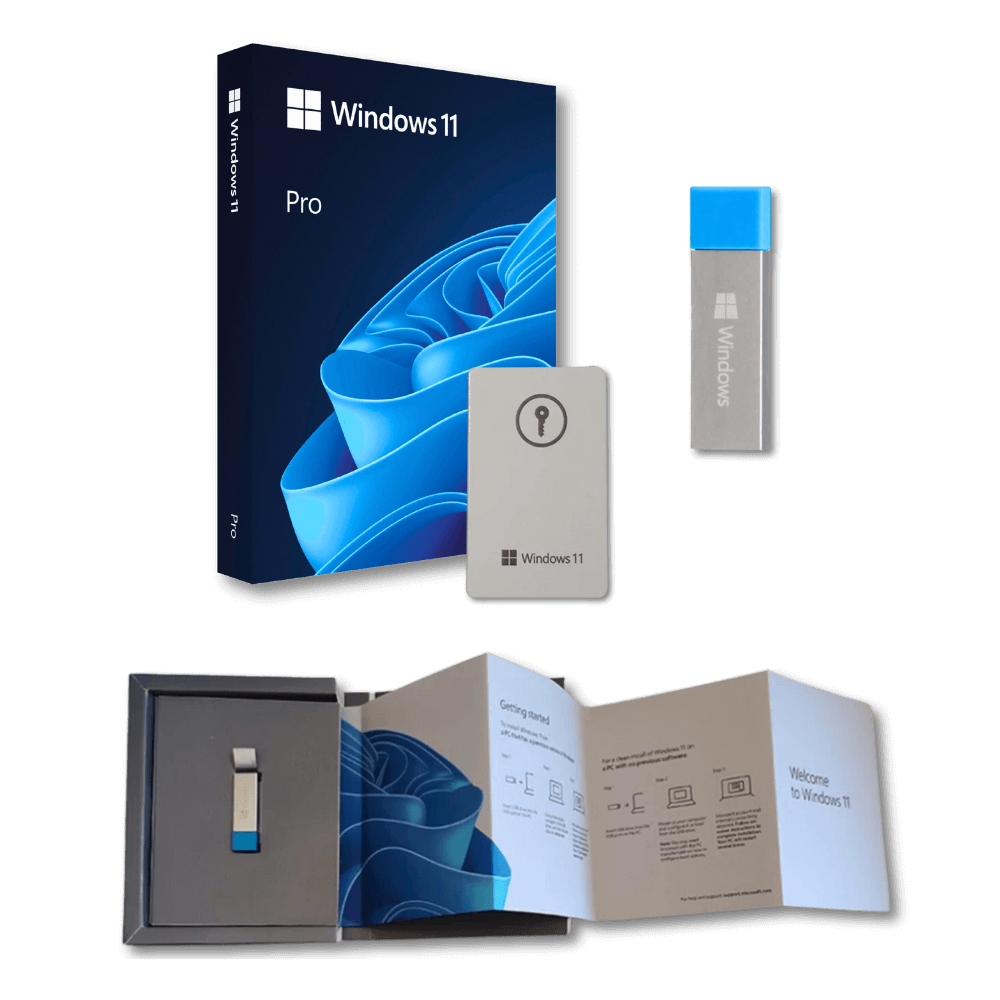

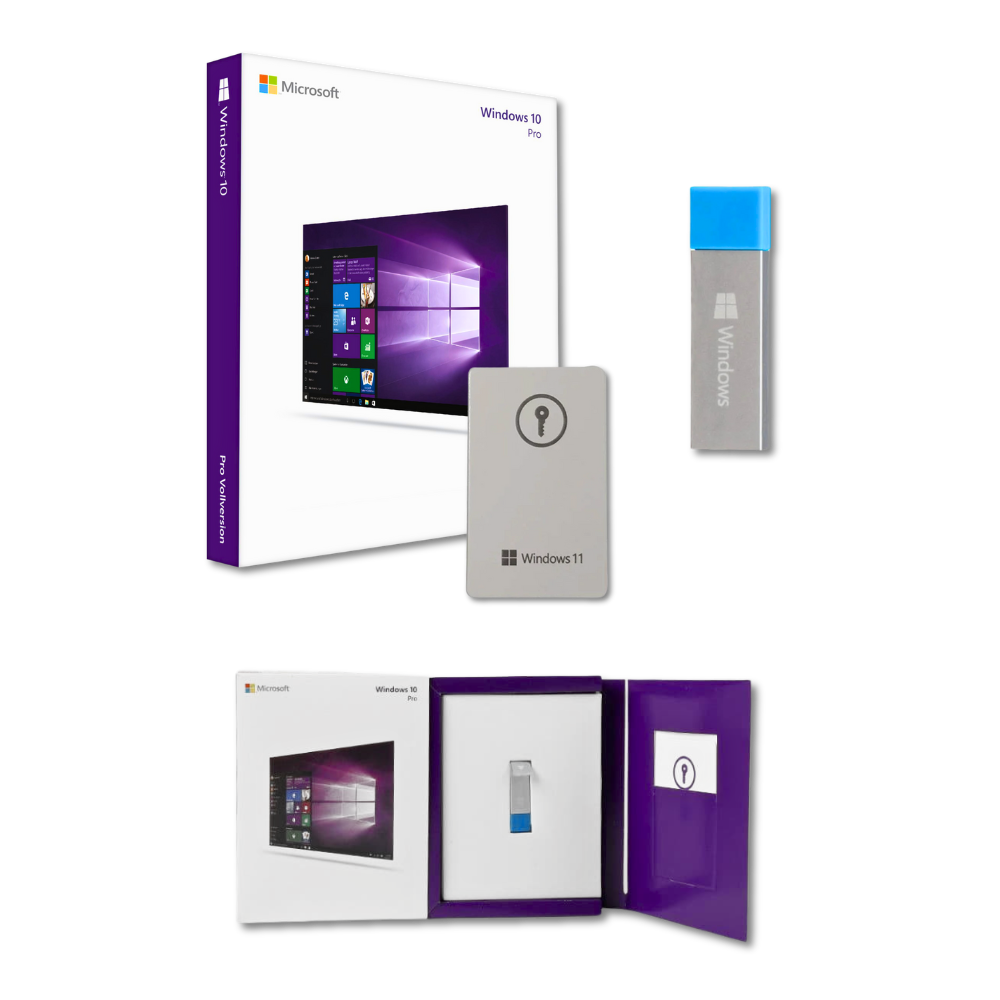

ค้นพบลิขสิทธิ์ Windows แท้และโซลูชันความปลอดภัย

การรักษาความปลอดภัยโครงสร้างพื้นฐานด้านไอทีของคุณเริ่มต้นด้วยซอฟต์แวร์แท้ การติดตั้ง Windows ปลอมจะทำให้ฟีเจอร์ความปลอดภัยถูกปิดกั้น การอัปเดตที่สำคัญถูกบล็อก และทำให้ระบบของคุณเสี่ยงต่อมัลแวร์ ใบอนุญาตระบบปฏิบัติการ Microsoft แท้ช่วยให้คุณได้รับการปกป้องความปลอดภัยทั้งหมดที่กล่าวถึงในคู่มือนี้ ตั้งแต่ Windows Hello ไปจนถึงการอัปเดต Microsoft Defender.

ธุรกิจขนาดเล็กต้องการแหล่งที่มาที่เชื่อถือได้สำหรับลิขสิทธิ์ระบบปฏิบัติการ Microsoft แท้ที่รับประกันความถูกต้องและการสนับสนุนอย่างต่อเนื่อง การซื้อจากตัวแทนจำหน่ายที่ได้รับอนุญาตจะให้การส่งมอบดิจิทัลทันที รหัสผลิตภัณฑ์ครบถ้วน และการเข้าถึงโครงสร้างพื้นฐานด้านความปลอดภัยของ Microsoft ใบอนุญาตเหล่านี้เป็นรากฐานของความปลอดภัยของคุณ ช่วยให้การป้องกันในตัวของ Windows ทำงานได้อย่างเต็มที่.

ตรวจสอบการปฏิบัติตามข้อกำหนดด้านใบอนุญาตของคุณโดยใช้ รายการตรวจสอบใบอนุญาตซอฟต์แวร์สำหรับการปฏิบัติตามข้อกำหนดของธุรกิจขนาดกลางและขนาดย่อมในปี 2026. ทรัพยากรนี้ช่วยให้คุณตรวจสอบการติดตั้งที่มีอยู่ ระบุซอฟต์แวร์ที่ไม่มีใบอนุญาต และวางแผนการซื้อใบอนุญาต การทำความเข้าใจประโยชน์ของซอฟต์แวร์ทางการสำหรับธุรกิจขนาดเล็กจะเน้นให้เห็นว่าทำไมการลงทุนในใบอนุญาตแท้จึงช่วยลดค่าใช้จ่ายด้านความปลอดภัยและความเสี่ยงในการปฏิบัติตามข้อกำหนดในระยะยาว.

คำถามที่พบบ่อยเกี่ยวกับ Windows และความปลอดภัยด้านไอที

อะไรทำให้ Windows Hello ปลอดภัยกว่าการใช้รหัสผ่าน?

Windows Hello ใช้การยืนยันตัวตนทางชีวมิติหรือรหัส PIN ที่ได้รับการสนับสนุนจากฮาร์ดแวร์ซึ่งไม่เคยออกจากอุปกรณ์ของคุณ ต่างจากรหัสผ่านที่ถูกส่งผ่านเครือข่าย ข้อมูลชีวมิติจะยังคงอยู่ในเครื่องและถูกเข้ารหัสภายใน Trusted Platform Module ผู้โจมตีไม่สามารถหลอกลวงหรือขโมยข้อมูลประจำตัวที่พวกเขาไม่เคยได้รับ ทำให้ Windows Hello มีความต้านทานต่อการโจมตีจากระยะไกลที่เจาะรหัสผ่านแบบดั้งเดิม.

Windows Defender สามารถปกป้องธุรกิจของฉันจากมัลแวร์ได้เพียงลำพังหรือไม่?

Microsoft Defender มอบการป้องกันที่ครอบคลุม โดยสามารถป้องกันได้ถึง 99.11% ในการทดสอบโดยอิสระ ซึ่งเพียงพอสำหรับธุรกิจขนาดเล็กส่วนใหญ่ อย่างไรก็ตาม การรักษาความปลอดภัยอย่างสมบูรณ์จำเป็นต้องใช้ Defender ร่วมกับการควบคุมแอปพลิเคชัน การจัดการสิทธิ์ การยืนยันตัวตนแบบหลายปัจจัย และการอัปเดตเป็นประจำ ไม่มีเครื่องมือใดที่สามารถป้องกันภัยคุกคามได้ทั้งหมด การป้องกันแบบหลายชั้นจะสร้างความซ้ำซ้อนที่ธุรกิจต้องการ.

การยกระดับสิทธิ์แบบทันเวลาพอดีช่วยลดความเสี่ยงของการโจมตีได้อย่างไร?

การยกระดับสิทธิ์แบบทันทีทันใด (Just-in-time elevation) จะมอบสิทธิ์ผู้ดูแลระบบเฉพาะสำหรับงานที่ระบุเท่านั้น จากนั้นจะเพิกถอนสิทธิ์เหล่านั้นทันที มัลแวร์ที่ทำงานในโปรไฟล์ผู้ใช้มาตรฐานของคุณไม่สามารถใช้สิทธิ์ผู้ดูแลระบบได้ เนื่องจากสิทธิ์เหล่านั้นมีอยู่เพียงชั่วคราวเท่านั้น วิธีการจำกัดเวลาดังกล่าวช่วยลดช่องว่างโอกาสที่ผู้โจมตีจะใช้ประโยชน์จากการยกระดับสิทธิ์และบุกรุกระบบได้อย่างมาก.

ทำไมการมีลิขสิทธิ์อย่างเป็นทางการของ Windows จึงมีความสำคัญต่อความปลอดภัยทางไซเบอร์?

ใบอนุญาต Windows แท้ให้การเข้าถึงการอัปเดตความปลอดภัย, ฐานข้อมูลของ Microsoft Defender และการสนับสนุนสำหรับคุณสมบัติด้านความปลอดภัย การติดตั้งของปลอมมักปิดการใช้งาน Windows Update และบริการด้านความปลอดภัย ทำให้ระบบมีความเสี่ยงต่อช่องโหว่ที่ทราบแล้ว ใบอนุญาตอย่างเป็นทางการช่วยให้มั่นใจว่าการใช้งาน Windows ของคุณจะได้รับแพตช์ที่สำคัญเพื่อป้องกันภัยคุกคามที่เกิดขึ้นใหม่.

บทบาทของการยืนยันตัวตนหลายปัจจัยในความปลอดภัยของ Windows คืออะไร?

การยืนยันตัวตนแบบหลายปัจจัยสามารถป้องกันการเข้าถึงโดยไม่ได้รับอนุญาตได้ถึง 99.1% โดยต้องการปัจจัยการตรวจสอบหลายอย่างนอกเหนือจากรหัสผ่าน แม้ผู้โจมตีจะขโมยข้อมูลประจำตัวผ่านการหลอกลวงหรือการละเมิดข้อมูล พวกเขาก็ไม่สามารถยืนยันตัวตนได้หากไม่มีการเข้าถึงทางกายภาพต่อปัจจัยที่สองของคุณ MFA เปลี่ยนการยืนยันตัวตนจากจุดอ่อนที่สุดของคุณให้กลายเป็นกำแพงที่แข็งแกร่งต่อการบุกรุกบัญชี.

ธุรกิจขนาดเล็กควรอัปเดตนโยบายความปลอดภัยของ Windows บ่อยแค่ไหน?

ทบทวนนโยบายความปลอดภัยทุกไตรมาสเพื่อรับมือกับภัยคุกคามที่เปลี่ยนแปลงและเปลี่ยนแปลงในธุรกิจ ตรวจสอบบันทึกความปลอดภัยทุกเดือนเพื่อค้นหาแบบแผนการโจมตีที่ต้องการการปรับเปลี่ยนนโยบายทันที อัปเดตบัญชีอนุญาตการควบคุมแอปพลิเคชันเมื่อมีการPLOYซอฟต์แวร์ธุรกิจใหม่ วงจรที่สม่ำเสมอเช่นนี้จะทำให้การป้องกันของคุณสอดคล้องกับความเสี่ยงในปัจจุบันพร้อมรักษาความยืดหยุ่นในการดำเนินงาน.

แนะนำ

- รายการตรวจสอบความปลอดภัยของระบบปฏิบัติการ Microsoft ปี 2026: ลดมัลแวร์ลง 50%

- ปลดล็อกประโยชน์ของซอฟต์แวร์อย่างเป็นทางการสำหรับธุรกิจขนาดเล็กและขนาดกลางในปี 2026

- เคล็ดลับการซื้อซอฟต์แวร์ Microsoft อย่างปลอดภัยในปี 2026

- วิธีเปิดใช้งานระบบปฏิบัติการ Windows ของคุณอย่างปลอดภัยในปี 2026

- เหตุใดจึงต้องตรวจสอบเครือข่าย – เพิ่มความมั่นคงปลอดภัยทางไอทีปี 2026