Jak system Windows zwiększa bezpieczeństwo IT dla profesjonalistów w 2026 r.

Uprawnienia systemu Windows 71% komputerów stacjonarnych na całym świecie, co czyni go głównym celem cyberprzestępców. Ta dominacja prowadzi do powszechnego błędnego przekonania: Windows jest z natury niezabezpieczony. Rzeczywistość? Windows integruje zaawansowane mechanizmy obronne, które aktywnie chronią systemy IT przed nowoczesnymi zagrożeniami. Od kontroli aplikacji opartej na sztucznej inteligencji po podnoszenie uprawnień just-in-time, Windows wbudowuje zabezpieczenia w każdą warstwę swojej architektury. Zrozumienie tych zabezpieczeń pomaga specjalistom IT i właścicielom małych firm podejmować świadome decyzje dotyczące ich infrastruktury bezpieczeństwa i zrozumieć, dlaczego system Windows pozostaje podstawą bezpiecznego przetwarzania danych w przedsiębiorstwie.

Spis treści

- Zrozumienie architektury zabezpieczeń systemu Windows

- Kontrola aplikacji oparta na sztucznej inteligencji w celu zapobiegania złośliwemu oprogramowaniu

- Skuteczność ochrony i reagowanie na typowe zagrożenia

- Praktyczne skutki dla firm i najlepsze praktyki bezpieczeństwa

- Odkryj oryginalne licencje Windows i rozwiązania bezpieczeństwa

- Często zadawane pytania dotyczące systemu Windows i bezpieczeństwa IT

Kluczowe wnioski

| Punkt | Szczegóły |

|---|---|

| Elewacja just-in-time | System Windows ogranicza prawa administratora tylko wtedy, gdy jest to konieczne, zmniejszając ryzyko wykorzystania uprawnień. |

| Kontrola aplikacji oparta na sztucznej inteligencji | Smart App Control blokuje niezaufane pliki wykonywalne, skrypty i makra na poziomie procesu. |

| Skuteczność obrońców | Microsoft Defender osiągnął 99,1% ochrony w 2025 rzeczywistych testach złośliwego oprogramowania. |

| Uwierzytelnianie wieloskładnikowe | Odporne na phishing uwierzytelnianie wieloskładnikowe blokuje 99% prób nieautoryzowanego dostępu w środowiskach Windows. |

| Wpływ na działalność | Firmy korzystające z zabezpieczeń opartych na systemie Windows zmniejszyły liczbę incydentów o 92% dzięki wielowarstwowej ochronie. |

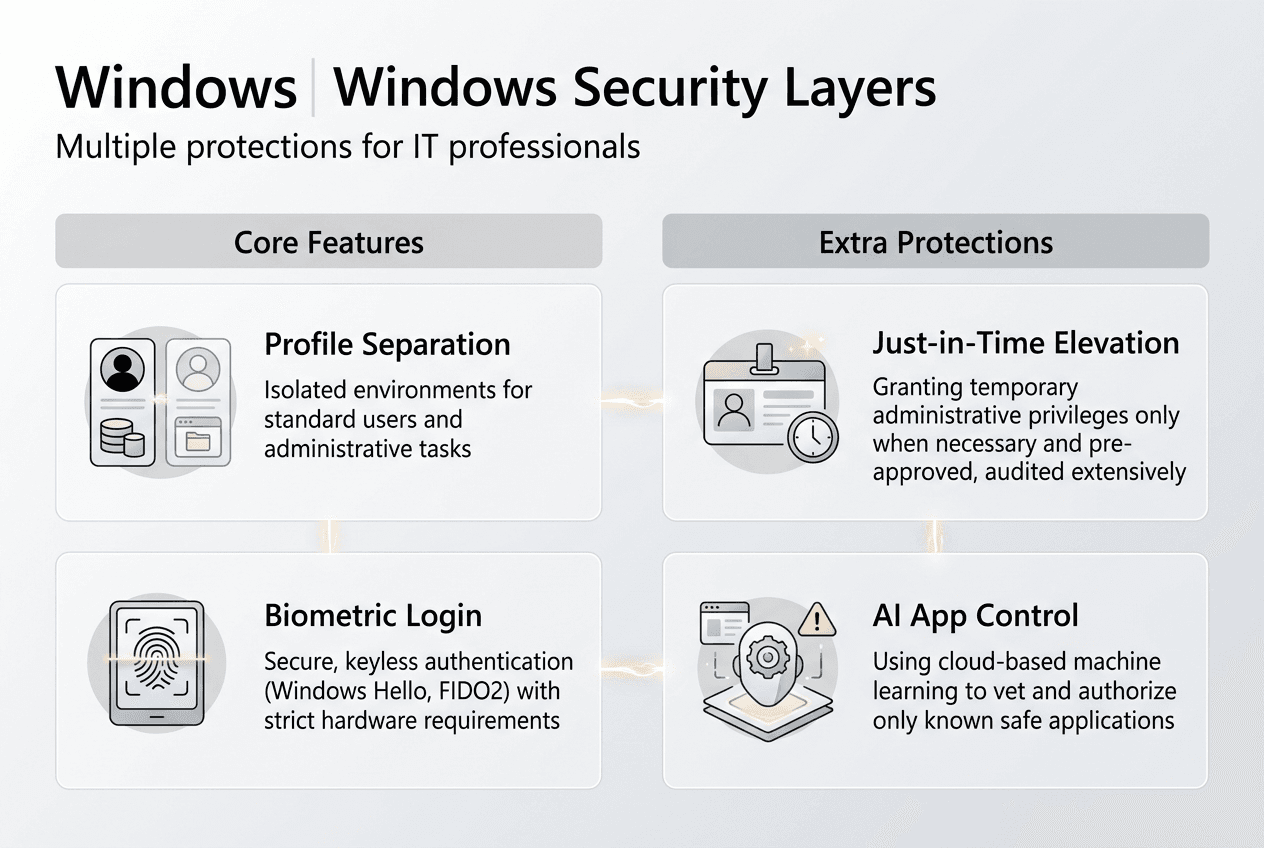

Zrozumienie architektury zabezpieczeń systemu Windows

Bezpieczeństwo systemu Windows zaczyna się od podstawowej zasady: zminimalizowania powierzchni ataku poprzez ograniczenie dostępu administracyjnego. Tradycyjne podejścia przyznawały użytkownikom stałe uprawnienia administratora, stwarzając złośliwemu oprogramowaniu możliwość wykorzystania podwyższonych uprawnień. Nowoczesny system Windows odwraca ten model poprzez Ochrona administratora, Wdrożenie funkcji just-in-time elevation, która przyznaje uprawnienia administratora tylko do określonych zadań.

Architektura ta oddziela profile administratora i standardowego użytkownika na poziomie systemu. Gdy potrzebne są podwyższone uprawnienia, system Windows tymczasowo przełącza się na token administratora, wykonuje zadanie, a następnie natychmiast powraca do standardowego kontekstu użytkownika. Ta izolacja uniemożliwia złośliwemu oprogramowaniu działającemu w standardowym profilu dostęp do funkcji systemowych na poziomie administratora. Separacja tworzy granicę bezpieczeństwa, która zatrzymuje ruch boczny podczas ataków.

Windows Hello ulepsza ten model, zastępując hasła uwierzytelnianiem biometrycznym. Rozpoznawanie odcisków palców i twarzy weryfikuje tożsamość przed przyznaniem podwyższonego dostępu, znacznie utrudniając kradzież danych uwierzytelniających. Nawet jeśli atakujący złamią hasło, nie będą mogli uwierzytelnić się bez fizycznej obecności użytkownika. Ta integracja przekształca weryfikację tożsamości ze słabego punktu w silną warstwę obronną.

U podstaw tych zabezpieczeń leży zasada najmniejszych uprawnień. Dzięki domyślnym minimalnym uprawnieniom i wymaganiu wyraźnego podniesienia uprawnień, system Windows ogranicza możliwości ataków eskalacji uprawnień. Złośliwe oprogramowanie nie może po cichu uzyskać dostępu na poziomie systemu, ponieważ każde podniesienie uprawnień powoduje uwierzytelnienie użytkownika. Takie podejście zmusza atakujących do interakcji z użytkownikami, zwiększając szanse wykrycia.

Połączenie separacji profili, uwierzytelniania biometrycznego i podwyższania poziomu just-in-time tworzy warstwową ochronę. Każda warstwa kompensuje potencjalne słabości innych. Jeśli jedna obrona zawiedzie, dodatkowe bariery nadal blokują atak. Ta nadmiarowość sprawia, że zabezpieczenia systemu Windows są odporne na wyrafinowane zagrożenia atakujące wiele luk jednocześnie.

Pro Tip: Włącz ochronę administratora w systemie Windows 11 Enterprise poprzez Ustawienia > Prywatność i zabezpieczenia > Zabezpieczenia systemu Windows > Ochrona konta. Ta funkcja automatycznie tworzy oddzielne profile administratora i standardowe, wymuszając podniesienie uprawnień na czas bez zakłócania przepływu pracy.

Małe firmy powinny wdrożyć te zabezpieczenia architektoniczne jako podstawowy poziom bezpieczeństwa. Przegląd Lista kontrolna zabezpieczeń systemu operacyjnego Microsoft 2026 dla kroków konfiguracji. Sprawdź, czy instalacja systemu Windows używa oryginalne licencje Microsoft aby uzyskać dostęp do tych funkcji bezpieczeństwa, ponieważ fałszywe oprogramowanie często wyłącza krytyczne zabezpieczenia. Należy postępować zgodnie z instrukcjami Bezpieczna instrukcja konfiguracji systemu Windows podczas wdrażania, aby od samego początku stworzyć solidne podstawy bezpieczeństwa.

Kontrola aplikacji oparta na sztucznej inteligencji w celu zapobiegania złośliwemu oprogramowaniu

System Windows blokuje złośliwe oprogramowanie przed jego uruchomieniem dzięki inteligentnej kontroli aplikacji. Inteligentna kontrola aplikacji i kontrola aplikacji dla firm wykorzystują kontrole reputacji oparte na sztucznej inteligencji do oceny każdego pliku wykonywalnego, skryptu i makra próbującego uruchomić się w systemie. Kontrole te działają na poziomie procesu, przechwytując zagrożenia, zanim zdążą ustanowić trwałość lub wykonać ładunki.

Model sztucznej inteligencji analizuje wiele sygnałów w celu określenia wiarygodności aplikacji. Bada certyfikaty podpisywania kodu, reputację wydawcy, rozpowszechnienie na urządzeniach z systemem Windows i wzorce zachowań. Aplikacje od znanych wydawców o dobrej reputacji działają normalnie. Nieznane lub podejrzane aplikacje wyzwalają blokady lub ostrzeżenia, uniemożliwiając ich wykonanie do czasu wyraźnej autoryzacji. Ta dynamiczna ocena dostosowuje się do pojawiających się zagrożeń bez konieczności aktualizacji sygnatur.

Smart App Control jest przeznaczony dla użytkowników indywidualnych i małych firm z automatyczną ochroną. Po włączeniu blokuje niezaufane pliki wykonywalne, skrypty i makra bez interwencji użytkownika. System uczy się na podstawie wzorców użytkowania aplikacji, stopniowo budując bazę zaufanych aplikacji. Takie podejście równoważy bezpieczeństwo z użytecznością, minimalizując liczbę fałszywych alarmów przy jednoczesnym zachowaniu silnej ochrony.

App Control for Business zapewnia zarządzanie zasadami klasy korporacyjnej. Administratorzy IT definiują listy dozwolonych aplikacji na podstawie reguł wydawcy, skrótu pliku lub ścieżki. Zasady są wdrażane za pośrednictwem Microsoft Intune lub zasad grupy, zapewniając spójne egzekwowanie na wszystkich zarządzanych urządzeniach. Ta scentralizowana kontrola zapobiega nieautoryzowanej instalacji oprogramowania, jednocześnie zezwalając na legalne aplikacje biznesowe.

Porównanie funkcji kontroli aplikacji Windows:

| Cecha | Inteligentna kontrola aplikacji | App Control dla firm |

|---|---|---|

| Docelowi użytkownicy | Konsumenci, małe przedsiębiorstwa | Działy IT w przedsiębiorstwach |

| Konfiguracja | Automatyczny z trybem uczenia się | Oparte na zasadach z regułami ręcznymi |

| Zarządzanie | Ustawienia urządzenia lokalnego | Wdrożenie usługi Intune i zasad grupy |

| Elastyczność | Ograniczona personalizacja | Szczegółowe reguły list dozwolonych i blokowanych |

| Zakres ochrony | Pliki wykonywalne, skrypty, makra | Wykonywanie całego kodu, w tym sterowników |

Kontrole te eliminują typowe wektory infekcji. Złośliwe załączniki wiadomości e-mail nie mogą zostać uruchomione, ponieważ nie mają zaufanych podpisów. Pobieranie z zainfekowanych stron internetowych jest blokowane podczas uruchamiania. Ataki oparte na makrach w dokumentach pakietu Office kończą się niepowodzeniem, ponieważ system zapobiega wykonywaniu niezaufanych makr. Zatrzymując złośliwe oprogramowanie przed jego uruchomieniem, system Windows zapobiega początkowemu naruszeniu bezpieczeństwa, które prowadzi do naruszenia danych.

Pro Tip: Włącz funkcję Smart App Control w nowych instalacjach systemu Windows 11 podczas instalacji. Istniejące systemy wymagają czystej instalacji, aby aktywować tę funkcję, ponieważ musi ona ustanowić podstawowe zaufanie ze znanego dobrego stanu. W przypadku firm zarządzających wieloma urządzeniami zaimplementuj zasady App Control for Business za pośrednictwem usługi Intune, aby wymusić spójne bezpieczeństwo aplikacji w całej flocie.

Specjaliści IT powinni co kwartał przeprowadzać audyt swoich zasad kontroli aplikacji. Zapoznaj się z listą kontrolną zabezpieczeń systemu Windows, aby uzyskać szablony zasad. Przetestuj zasady w trybie audytu przed wymuszeniem, aby zidentyfikować legalne aplikacje wymagające wyjątków. Oceń Skuteczność programu Windows Defender wraz z kontrolą aplikacji, aby zapewnić kompleksową ochronę przed złośliwym oprogramowaniem.

Skuteczność ochrony i przeciwdziałanie powszechnym zagrożeniom

Microsoft Defender Antivirus zapewnia wyjątkową ochronę przed nowoczesnym złośliwym oprogramowaniem. Testy AV-Comparatives w 2025 r. wykazały, że Defender osiągnął 99,1% ochrony w rzeczywistych scenariuszach i 100% wykrywalności w testach ochrony przed złośliwym oprogramowaniem online. Wyniki te plasują Defender wśród najlepszych rozwiązań antywirusowych, rozwiewając przestarzałe opinie na temat jego skuteczności.

System Windows chroni przed zaawansowanymi atakami, takimi jak wstrzykiwanie procesów, poprzez ochronę pamięci i kontrolę uprawnień. Ataki polegające na wstrzykiwaniu procesów atakują interfejsy API systemu Windows w celu wstrzyknięcia złośliwego kodu do legalnych procesów, ukrywając złośliwe oprogramowanie w zaufanych aplikacjach. System Windows łagodzi te ataki za pomocą funkcji Data Execution Prevention, Address Space Layout Randomization i Control Flow Guard. Te zabezpieczenia pamięci randomizują lokalizacje pamięci i zapobiegają wykonywaniu kodu w regionach danych, łamiąc techniki wstrzykiwania.

Zasady najmniejszych uprawnień potęgują te mechanizmy obronne. Nawet jeśli atakujący z powodzeniem wstrzykną kod do procesu, odziedziczą jedynie ograniczone uprawnienia tego procesu. Bez podwyższonych uprawnień wstrzyknięty kod nie może modyfikować plików systemowych, instalować trwałego złośliwego oprogramowania ani uzyskiwać dostępu do chronionych danych. To ograniczenie ogranicza szkody wynikające z udanych exploitów.

Wskaźniki ochrony systemu Windows przed typowymi zagrożeniami:

| Typ zagrożenia | Współczynnik wykrywalności | Podstawowy mechanizm obronny |

|---|---|---|

| Złośliwe oprogramowanie oparte na plikach | 99.1% | Skanowanie w czasie rzeczywistym i analiza behawioralna |

| Zagrożenia online | 100% | Ochrona w chmurze i filtrowanie adresów URL |

| Ransomware | 98.7% | Kontrolowany dostęp do folderów i monitorowanie zachowania |

| Próby wykorzystania | 97.5% | Ochrona pamięci i kontrola aplikacji |

| Ataki phishingowe | 99.0% | Integracja SmartScreen i Safe Links |

Warstwowa ochrona tworzy redundancję, która kompensuje ograniczenia poszczególnych komponentów. Sygnatury antywirusowe wychwytują znane warianty złośliwego oprogramowania. Analiza behawioralna wykrywa nieznane zagrożenia poprzez podejrzane wzorce aktywności. Kontrola aplikacji blokuje nieautoryzowane wykonanie kodu. Zabezpieczenia pamięci zapobiegają exploitom. Ograniczenia uprawnień powstrzymują udane naruszenia. Gdy jedna warstwa nie wykryje zagrożenia, inne zapewniają ochronę zapasową.

To wielowarstwowe podejście wyjaśnia, dlaczego zabezpieczenia systemu Windows są skuteczne, mimo że jest on głównym celem złośliwego oprogramowania. Atakujący muszą ominąć wiele niezależnych zabezpieczeń jednocześnie, aby skompromitować systemy. Każda dodatkowa warstwa wykładniczo zwiększa złożoność i koszt ataku, odstraszając wszystkich oprócz najbardziej wyrafinowanych aktorów zagrożeń.

Specjaliści IT powinni monitorować skuteczność ochrony za pomocą Windows Security Center. Przeglądaj dzienniki wykrywania co miesiąc, aby zidentyfikować trendy ataków i odpowiednio dostosować zasady. Zweryfikuj, czy Twoje wdrożenie wykorzystuje oryginalne licencje Windows aby otrzymywać aktualizacje zabezpieczeń, które utrzymują skuteczność ochrony. Wskazówki dotyczące bezpiecznego zakupu oprogramowania Microsoft przy zakupie licencji, aby uniknąć podrabiania produktów, które naruszają funkcje bezpieczeństwa.

Praktyczny wpływ na firmy i najlepsze praktyki bezpieczeństwa

Prawdziwe firmy osiągają znaczną poprawę bezpieczeństwa dzięki zabezpieczeniom opartym na systemie Windows. TechCore Solutions, mały dostawca usług IT, zmniejszenie liczby incydentów związanych z bezpieczeństwem o 92% po wdrożeniu ulepszonych zabezpieczeń poczty e-mail w systemie Windows i infrastrukturze Microsoft 365. Firma połączyła funkcje bezpieczeństwa systemu Windows z ochroną przed zagrożeniami opartą na chmurze, tworząc zintegrowaną obronę, która powstrzymywała ataki, zanim dotarły one do użytkowników końcowych.

Odporne na phishing uwierzytelnianie wieloskładnikowe odgrywa kluczową rolę w bezpieczeństwie systemu Windows. The Microsoft Digital Defence Report 2025 potwierdza, że uwierzytelnianie wieloskładnikowe blokuje 99% prób nieautoryzowanego dostępu w środowiskach Windows. Tradycyjne uwierzytelnianie oparte na hasłach zawodzi, gdy atakujący kradną dane uwierzytelniające poprzez phishing lub naruszenia danych. MFA wymaga dodatkowych czynników weryfikacji, takich jak uwierzytelnianie biometryczne lub tokeny sprzętowe, dzięki czemu skradzione hasła są bezużyteczne bez fizycznego dostępu do urządzeń uwierzytelniających.

Małe firmy i specjaliści IT powinni wdrożyć te sprawdzone praktyki, aby zmaksymalizować bezpieczeństwo systemu Windows:

- Włącz funkcję Windows Hello dla firm zastąpienie haseł uwierzytelnianiem biometrycznym lub kodem PIN wspieranym przez sprzętowe moduły bezpieczeństwa.

- Wdrożenie uwierzytelniania wieloskładnikowego odpornego na phishing przy użyciu kluczy bezpieczeństwa FIDO2 lub Windows Hello na wszystkich kontach użytkowników, zwłaszcza administratorów.

- Konfiguracja funkcji Smart App Control na wszystkich urządzeniach z systemem Windows 11 podczas początkowej konfiguracji w celu ustanowienia zaufanych podstaw aplikacji.

- Wdrażanie zasad najmniejszych uprawnień usuwając niepotrzebne uprawnienia administratora i wykorzystując podnoszenie uprawnień just-in-time do zadań administracyjnych.

- Aktualizuj system Windows poprzez włączenie automatycznych aktualizacji w celu otrzymywania poprawek bezpieczeństwa dotyczących nowo wykrytych luk.

- Microsoft Defender jako podstawowy program antywirusowy, uzupełniony o ochronę dostarczaną w chmurze w celu analizy zagrożeń w czasie rzeczywistym.

- Weryfikacja licencji na oprogramowanie poprzez zakup oficjalne licencje Windows które gwarantują dostęp do aktualizacji zabezpieczeń i wsparcia.

Kroki te tworzą fundament bezpieczeństwa, który chroni przed powszechnymi i wyrafinowanymi zagrożeniami. Każda praktyka odnosi się do konkretnych wektorów ataku, wzmacniając jednocześnie inne mechanizmy obronne. Razem tworzą warstwową ochronę, która sprawia, że środowiska Windows są odporne.

“Większość małych firm koncentruje się wyłącznie na oprogramowaniu antywirusowym, nie dostrzegając szerszej perspektywy. Skuteczne bezpieczeństwo systemu Windows wymaga połączenia zarządzania uprawnieniami, kontroli aplikacji, MFA i regularnych aktualizacji. Każdy element wzmacnia pozostałe, tworząc głębię obrony, której nie mogą zapewnić pojedyncze rozwiązania. Firmy odnotowujące redukcję liczby incydentów o 90%+ wdrażają wszystkie te warstwy, a nie tylko jedną lub dwie”.”

Specjaliści IT zarządzający wdrożeniami systemu Windows powinni przeprowadzić audyt konfiguracji zabezpieczeń pod kątem listy kontrolnej zabezpieczeń firmy Microsoft dla małych firm. Priorytetem powinny być szybkie rozwiązania, takie jak włączenie MFA i usunięcie nadmiernych uprawnień administratora, przed zajęciem się złożonymi zasadami. Udokumentuj swój podstawowy poziom bezpieczeństwa i przeglądaj go co kwartał w miarę ewolucji zagrożeń. Upewnij się, że wszystkie instalacje Windows używają bezpieczne licencje Microsoft dla małych i średnich przedsiębiorstw aby zachować dostęp do funkcji bezpieczeństwa i wsparcia.

Odkryj oryginalne licencje Windows i rozwiązania zabezpieczające

Zabezpieczenie infrastruktury IT zaczyna się od legalnego oprogramowania. Fałszywe instalacje Windows wyłączają funkcje bezpieczeństwa, blokują krytyczne aktualizacje i narażają systemy na złośliwe oprogramowanie. Oryginalne licencje na system operacyjny Microsoft zapewniają otrzymanie wszystkich zabezpieczeń omówionych w tym przewodniku, od Windows Hello po aktualizacje Microsoft Defender.

Małe firmy potrzebują wiarygodnych źródeł bezpiecznych licencji systemu operacyjnego Microsoft, które gwarantują autentyczność i bieżące wsparcie. Zakupy od autoryzowanych sprzedawców zapewniają natychmiastową dostawę cyfrową, pełne klucze produktów i dostęp do infrastruktury bezpieczeństwa firmy Microsoft. Licencje te stanowią podstawę bezpieczeństwa, umożliwiając korzystanie ze wszystkich wbudowanych zabezpieczeń systemu Windows.

Zweryfikuj zgodność licencyjną za pomocą Lista kontrolna licencji na oprogramowanie pod kątem zgodności z przepisami 2026 SMB. Ten zasób pomaga przeprowadzić audyt istniejących instalacji, zidentyfikować nielicencjonowane oprogramowanie i zaplanować zakup licencji. Zrozumienie korzyści płynących z oficjalnego oprogramowania dla małych firm wyjaśnia, dlaczego inwestowanie w prawdziwe licencje zmniejsza długoterminowe koszty bezpieczeństwa i ryzyko zgodności.

Często zadawane pytania dotyczące systemu Windows i bezpieczeństwa IT

Co sprawia, że Windows Hello jest bezpieczniejszy niż hasła?

Windows Hello wykorzystuje uwierzytelnianie biometryczne lub sprzętowe kody PIN, które nigdy nie opuszczają urządzenia. W przeciwieństwie do haseł przesyłanych przez sieci, dane biometryczne pozostają lokalne i zaszyfrowane w module Trusted Platform Module. Atakujący nie mogą wyłudzać ani kraść danych uwierzytelniających, których nigdy nie otrzymają, dzięki czemu funkcja Hello jest odporna na zdalne ataki, które zagrażają tradycyjnym hasłom.

Czy sam Windows Defender może ochronić moją firmę przed złośliwym oprogramowaniem?

Microsoft Defender zapewnia kompleksową ochronę, osiągając skuteczność 99,1% w niezależnych testach, co czyni go wystarczającym dla większości małych firm. Jednak pełne bezpieczeństwo wymaga połączenia Defendera z kontrolą aplikacji, zarządzaniem uprawnieniami, MFA i regularnymi aktualizacjami. Żadne pojedyncze narzędzie nie chroni przed wszystkimi zagrożeniami; warstwowa ochrona zapewnia redundancję, której potrzebują firmy.

W jaki sposób elewacja just-in-time zmniejsza ryzyko ataku?

Just-in-time elevation przyznaje uprawnienia administratora tylko do określonych zadań, a następnie natychmiast je cofa. Złośliwe oprogramowanie działające w standardowym profilu użytkownika nie może wykorzystać uprawnień administratora, ponieważ istnieją one tylko tymczasowo. To ograniczone czasowo podejście znacznie zmniejsza okno, w którym atakujący mogą eskalować uprawnienia i naruszać systemy.

Dlaczego oficjalne licencjonowanie systemu Windows jest ważne dla cyberbezpieczeństwa?

Oryginalne licencje Windows zapewniają dostęp do aktualizacji zabezpieczeń, definicji Microsoft Defender i wsparcia dla funkcji bezpieczeństwa. Podrobione instalacje często wyłączają Windows Update i usługi bezpieczeństwa, pozostawiając systemy podatne na znane exploity. Oficjalne licencje zapewniają, że wdrożenie systemu Windows otrzyma krytyczne poprawki chroniące przed nowymi zagrożeniami.

Jaka jest rola uwierzytelniania wieloskładnikowego w zabezpieczeniach systemu Windows?

Uwierzytelnianie wieloskładnikowe blokuje 99% nieautoryzowany dostęp, wymagając wielu czynników weryfikacji poza hasłami. Nawet jeśli atakujący kradną dane uwierzytelniające poprzez phishing lub naruszenia, nie mogą uwierzytelnić się bez fizycznego dostępu do drugiego czynnika. MFA przekształca uwierzytelnianie z najsłabszego ogniwa w silną barierę przed naruszeniem bezpieczeństwa konta.

Jak często małe firmy powinny aktualizować swoje zasady bezpieczeństwa systemu Windows?

Kwartalny przegląd polityk bezpieczeństwa w celu uwzględnienia ewoluujących zagrożeń i zmian biznesowych. Comiesięczne monitorowanie dzienników bezpieczeństwa pod kątem wzorców ataków wymagających natychmiastowego dostosowania zasad. Aktualizuj listy kontroli aplikacji podczas wdrażania nowego oprogramowania biznesowego. Ta regularna kadencja zapewnia dostosowanie zabezpieczeń do bieżących zagrożeń przy jednoczesnym zachowaniu elastyczności operacyjnej.

Zalecane

- Lista kontrolna zabezpieczeń systemu operacyjnego Microsoft 2026: ograniczenie złośliwego oprogramowania przez 50%

- Odblokowanie korzyści z oficjalnego oprogramowania dla małych i średnich firm w 2026 r.

- Wskazówki dotyczące zakupu bezpiecznego oprogramowania Microsoft na 2026 r.

- Jak bezpiecznie aktywować system operacyjny Windows w 2026 roku?

- Varför Övervaka Nätverk - Ökad IT-säkerhet 2026