Comment Windows renforce la sécurité informatique pour les professionnels en 2026

Pouvoirs de Windows 71% d'ordinateurs de bureau dans le monde, ce qui en fait la cible principale des cybercriminels. Cette domination donne lieu à une idée reçue : Windows est intrinsèquement peu sûr. La réalité ? Windows intègre des mécanismes de défense sophistiqués qui protègent activement les systèmes informatiques contre les menaces modernes. Du contrôle des applications par l'IA à l'élévation des privilèges juste à temps, Windows intègre la sécurité dans chaque couche de son architecture. Comprendre ces protections aide les professionnels de l'informatique et les propriétaires de petites entreprises à prendre des décisions éclairées concernant leur infrastructure de sécurité et à comprendre pourquoi Windows reste le fondement d'une informatique d'entreprise sécurisée.

Table des matières

- Comprendre l'architecture de sécurité de Windows

- Contrôle des applications par l'IA pour la prévention des logiciels malveillants

- Efficacité de la protection et lutte contre les menaces courantes

- Impact pratique pour les entreprises et meilleures pratiques de sécurité

- Découvrez les licences Windows authentiques et les solutions de sécurité

- Questions fréquemment posées sur Windows et la sécurité informatique

Principaux enseignements

| Point | Détails |

|---|---|

| Élévation juste à temps | Windows ne limite les droits d'administrateur qu'en cas de besoin, ce qui réduit les risques d'exploitation des privilèges. |

| Contrôle de l'application par l'IA | Smart App Control bloque les exécutables, les scripts et les macros non fiables au niveau du processus. |

| Efficacité des défenseurs | Microsoft Defender a obtenu une protection de 99,1% lors de 2025 tests de logiciels malveillants en conditions réelles. |

| Authentification multifactorielle | Le MFA résistant au phishing bloque 99% des tentatives d'accès non autorisé dans les environnements Windows. |

| Impact sur les entreprises | Les entreprises utilisant une sécurité basée sur Windows ont réduit les incidents de 92% grâce à des défenses à plusieurs niveaux. |

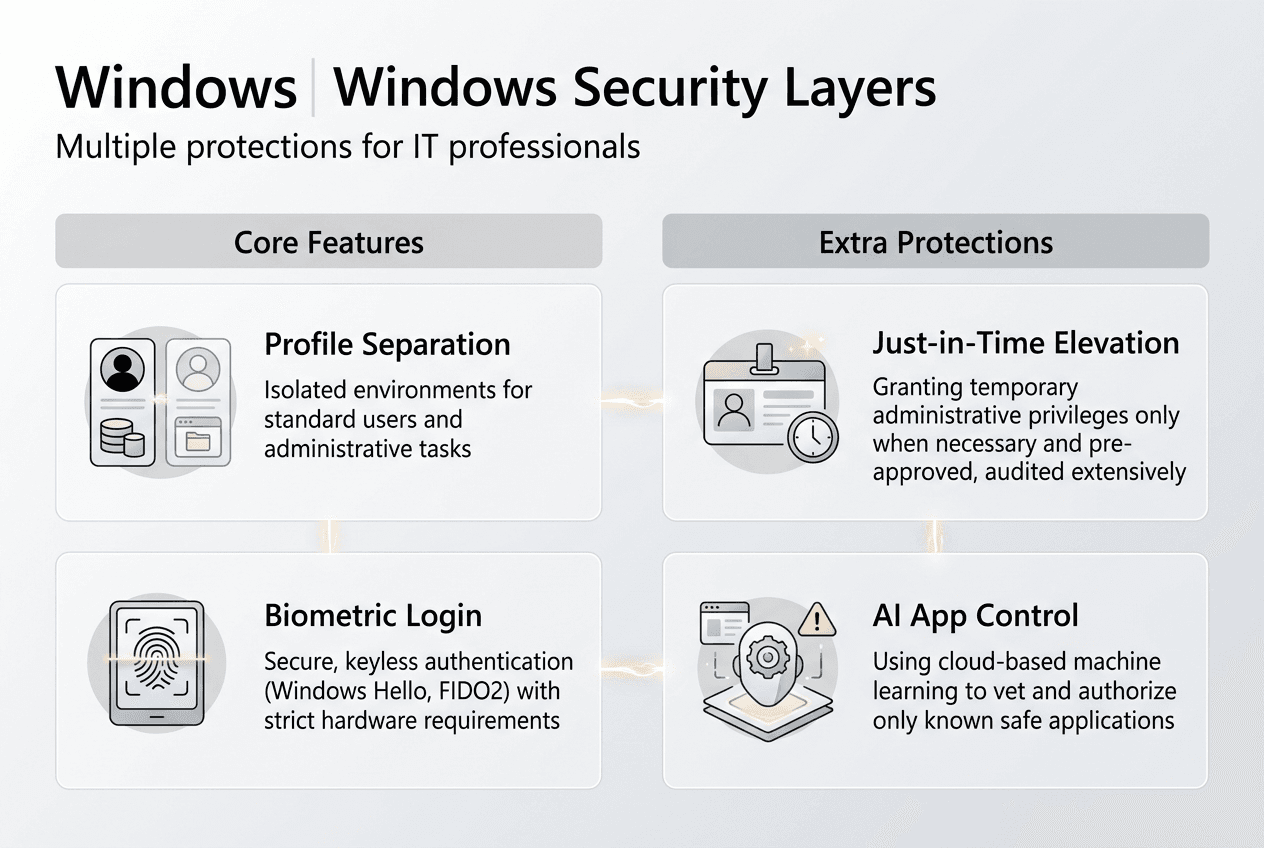

Compréhension de l'architecture de sécurité de Windows

La sécurité de Windows repose sur un principe fondamental : minimiser la surface d'attaque en limitant l'accès des administrateurs. Les approches traditionnelles accordaient aux utilisateurs des droits d'administrateur permanents, ce qui permettait aux logiciels malveillants d'exploiter les privilèges élevés. Les versions modernes de Windows inversent ce modèle en Protection de l'administrateur, La mise en œuvre d'une élévation juste à temps qui n'accorde des droits d'administrateur que pour des tâches spécifiques.

Cette architecture sépare les profils d'administrateur et d'utilisateur standard au niveau du système. Lorsque vous avez besoin d'autorisations élevées, Windows passe temporairement à un jeton d'administrateur, exécute la tâche, puis revient immédiatement au contexte d'utilisateur standard. Cette isolation empêche les logiciels malveillants exécutés dans votre profil standard d'accéder aux fonctions système de niveau administrateur. Cette séparation crée une frontière de sécurité qui empêche les mouvements latéraux lors des attaques.

Windows Hello améliore ce modèle en remplaçant les mots de passe par l'authentification biométrique. Les empreintes digitales et la reconnaissance faciale vérifient votre identité avant de vous accorder un accès élevé, ce qui rend le vol d'informations d'identification beaucoup plus difficile. Même si les attaquants compromettent votre mot de passe, ils ne peuvent pas s'authentifier sans votre présence physique. Cette intégration transforme la vérification de l'identité d'un point faible en une couche de défense solide.

Ces protections reposent sur le principe du moindre privilège. En définissant par défaut des autorisations minimales et en exigeant une élévation explicite, Windows réduit les possibilités d'attaques par élévation de privilèges. Les logiciels malveillants ne peuvent pas obtenir silencieusement un accès au niveau du système, car chaque élévation déclenche l'authentification de l'utilisateur. Cette approche oblige les attaquants à interagir avec les utilisateurs, ce qui augmente les chances de détection.

La combinaison de la séparation des profils, de l'authentification biométrique et de l'élévation juste à temps crée une protection à plusieurs niveaux. Chaque couche compense les faiblesses potentielles des autres. Si une défense échoue, d'autres barrières continuent de bloquer l'attaque. Cette redondance rend la sécurité de Windows résistante aux menaces sophistiquées ciblant simultanément plusieurs vulnérabilités.

Conseil de pro : Activez la protection de l'administrateur dans Windows 11 Enterprise via Paramètres > Confidentialité et sécurité > Sécurité Windows > Protection des comptes. Cette fonction crée automatiquement des profils distincts pour les administrateurs et les utilisateurs standard, ce qui permet de procéder à une élévation juste à temps sans perturber votre flux de travail.

Les petites entreprises devraient mettre en œuvre ces protections architecturales en tant que sécurité de base. Examinez les Liste de contrôle de la sécurité du système d'exploitation de Microsoft pour 2026 pour les étapes de configuration. Vérifiez que votre installation Windows utilise licences Microsoft authentiques pour accéder à ces fonctions de sécurité, car les logiciels contrefaits désactivent souvent des protections essentielles. Suivez les instructions de l Guide d'installation sécurisée de Windows pendant le déploiement afin d'établir des bases de sécurité solides dès le départ.

Contrôle des applications par l'IA pour la prévention des logiciels malveillants

Windows bloque les logiciels malveillants avant qu'ils ne s'exécutent grâce à des contrôles d'application intelligents. Smart App Control et App Control for Business utilisent des contrôles de réputation pilotés par l'IA pour évaluer chaque exécutable, script et macro tentant de s'exécuter sur votre système. Ces contrôles opèrent au niveau du processus, interceptant les menaces avant qu'elles ne puissent établir une persistance ou exécuter des charges utiles.

Le modèle d'IA analyse plusieurs signaux pour déterminer la fiabilité de l'application. Il examine les certificats de signature de code, la réputation de l'éditeur, la prévalence sur les appareils Windows et les modèles de comportement. Les applications provenant d'éditeurs connus et jouissant d'une solide réputation s'exécutent normalement. Les applications inconnues ou suspectes déclenchent des blocages ou des avertissements, empêchant leur exécution jusqu'à ce que vous les autorisiez explicitement. Cette évaluation dynamique s'adapte aux menaces émergentes sans nécessiter de mise à jour des signatures.

Smart App Control offre une protection automatique aux particuliers et aux petites entreprises. Lorsqu'il est activé, il bloque les exécutables, les scripts et les macros non fiables sans intervention de l'utilisateur. Le système apprend de vos habitudes d'utilisation des applications, en construisant progressivement une base d'applications de confiance. Cette approche permet d'équilibrer la sécurité et la convivialité, en minimisant les faux positifs tout en maintenant une protection solide.

App Control for Business offre une gestion des règles de niveau entreprise. Les administrateurs informatiques définissent des listes d'autorisation d'applications basées sur des règles d'éditeur, de hachage de fichier ou de chemin d'accès. Les règles sont déployées via Microsoft Intune ou les règles de groupe, ce qui garantit une application cohérente sur tous les appareils gérés. Ce contrôle centralisé empêche l'installation de logiciels non autorisés tout en permettant l'utilisation d'applications professionnelles légitimes.

Comparaison des fonctions de contrôle des applications Windows :

| Fonctionnalité | Contrôle des applications intelligentes | App Control pour les entreprises |

|---|---|---|

| Utilisateurs cibles | Consommateurs, petites entreprises | Départements informatiques des entreprises |

| Configuration | Automatique avec mode d'apprentissage | Basé sur une politique avec des règles manuelles |

| Gestion | Paramètres de l'appareil local | Déploiement d'Intune et de stratégies de groupe |

| Flexibilité | Personnalisation limitée | Règles granulaires pour les listes d'autorisation et de blocage |

| Champ d'application de la protection | Exécutables, scripts, macros | Exécution de tous les codes, y compris les pilotes |

Ces contrôles éliminent les vecteurs d'infection courants. Les pièces jointes malveillantes ne peuvent pas être exécutées parce qu'elles n'ont pas de signatures fiables. Les téléchargements "drive-by" à partir de sites web compromis sont bloqués au lancement. Les attaques basées sur des macros dans les documents Office échouent car le système empêche l'exécution de macros non approuvées. En arrêtant les logiciels malveillants avant qu'ils ne s'exécutent, Windows empêche la compromission initiale qui conduit à des violations de données.

Conseil de pro : Activez Smart App Control sur les nouvelles installations de Windows 11 pendant l'installation. Les systèmes existants nécessitent une installation propre pour activer cette fonctionnalité, car elle doit établir une confiance de base à partir d'un état connu. Pour les entreprises qui gèrent plusieurs appareils, mettez en œuvre des stratégies App Control for Business via Intune afin d'appliquer une sécurité applicative cohérente à l'ensemble de votre parc.

Les professionnels de l'informatique devraient procéder à un audit trimestriel de leurs politiques de contrôle des applications. Examinez la liste de contrôle de sécurité de Windows pour trouver des modèles de politiques. Tester les politiques en mode audit avant leur mise en application afin d'identifier les applications légitimes nécessitant des exceptions. Évaluer Efficacité de Windows Defender ainsi que des contrôles d'application pour assurer une protection complète contre les logiciels malveillants.

Efficacité de la protection et lutte contre les menaces communes

Microsoft Defender Antivirus offre une protection exceptionnelle contre les logiciels malveillants modernes. Tests AV-Comparatives en 2025 a montré que Defender a atteint un taux de protection de 99,1% dans des scénarios réels et un taux de détection de 100% dans des tests de protection contre les logiciels malveillants en ligne. Ces résultats placent Defender parmi les solutions antivirus les plus performantes, dissipant ainsi les idées reçues sur son efficacité.

Windows se défend contre les attaques sophistiquées telles que l'injection de processus grâce à la protection de la mémoire et au contrôle des privilèges. Attaques par injection de processus Windows atténue ces attaques grâce à la prévention de l'exécution des données, à la randomisation de la disposition de l'espace d'adressage et à la protection du flux de contrôle. Ces protections de la mémoire randomisent les emplacements de la mémoire et empêchent l'exécution du code dans les régions de données, brisant ainsi les techniques d'injection.

Les principes de moindre privilège renforcent ces défenses. Même si les attaquants parviennent à injecter du code dans un processus, ils n'héritent que des autorisations limitées de ce processus. Sans privilèges élevés, le code injecté ne peut pas modifier les fichiers système, installer des logiciels malveillants persistants ou accéder à des données protégées. Ce confinement limite les dommages causés par les exploits réussis.

Taux de protection de Windows contre les menaces courantes :

| Type de menace | Taux de détection | Mécanisme de défense primaire |

|---|---|---|

| Logiciels malveillants basés sur des fichiers | 99.1% | Analyse en temps réel et analyse comportementale |

| Menaces en ligne | 100% | Protection et filtrage d'URL dans le nuage |

| Ransomware | 98.7% | Accès contrôlé aux dossiers et surveillance du comportement |

| Tentatives d'exploitation | 97.5% | Protection de la mémoire et contrôle des applications |

| Attaques par hameçonnage | 99.0% | Intégration de SmartScreen et de Safe Links |

Les défenses en couches créent une redondance qui compense les limites des composants individuels. Les signatures antivirus détectent les variantes connues de logiciels malveillants. L'analyse comportementale détecte les menaces inconnues grâce à des modèles d'activité suspects. Les contrôles d'application bloquent l'exécution de codes non autorisés. Les protections de la mémoire empêchent les techniques d'exploitation. Les restrictions de privilèges empêchent les intrusions réussies. Lorsqu'une menace échappe à l'une des couches, les autres assurent une protection de secours.

Cette approche multicouche explique pourquoi la sécurité de Windows s'avère efficace bien qu'il s'agisse de la principale cible des logiciels malveillants. Les attaquants doivent contourner simultanément plusieurs défenses indépendantes pour compromettre les systèmes. Chaque couche supplémentaire augmente de manière exponentielle la complexité et le coût de l'attaque, ce qui dissuade tous les acteurs de la menace, à l'exception des plus sophistiqués.

Les professionnels de l'informatique doivent contrôler l'efficacité de la protection par l'intermédiaire du Centre de sécurité Windows. Examinez les journaux de détection tous les mois afin d'identifier les tendances en matière d'attaques et d'adapter les politiques en conséquence. Vérifiez que votre déploiement utilise licences Windows authentiques pour recevoir les mises à jour de sécurité qui maintiennent l'efficacité de la protection. Suivre Conseils pour l'achat de logiciels Microsoft sécurisés lors de l'achat de licences afin d'éviter les produits contrefaits qui compromettent les caractéristiques de sécurité.

Impact pratique pour les entreprises et meilleures pratiques en matière de sécurité

Les entreprises réelles améliorent considérablement leur sécurité grâce à des protections basées sur Windows. TechCore Solutions, un petit fournisseur de services informatiques, réduction des incidents de sécurité de 92% après avoir mis en œuvre une sécurité renforcée de la messagerie sur Windows et l'infrastructure Microsoft 365. L'entreprise a combiné les fonctions de sécurité de Windows avec une protection contre les menaces basée sur le cloud, créant ainsi une défense intégrée qui a stoppé les attaques avant qu'elles n'atteignent les utilisateurs finaux.

L'authentification multifactorielle résistante au phishing joue un rôle essentiel dans la sécurité de Windows. L'authentification Rapport de Microsoft sur la défense numérique 2025 confirme que le MFA bloque 99% des tentatives d'accès non autorisé dans les environnements Windows. L'authentification traditionnelle par mot de passe échoue lorsque des attaquants volent des informations d'identification par hameçonnage ou par violation de données. La MFA nécessite des facteurs de vérification supplémentaires tels que l'authentification biométrique ou les jetons matériels, ce qui rend les mots de passe volés inutiles sans accès physique aux dispositifs d'authentification.

Les petites entreprises et les professionnels de l'informatique devraient mettre en œuvre ces pratiques éprouvées pour maximiser la sécurité de Windows :

- Activer Windows Hello for Business pour remplacer les mots de passe par une authentification biométrique ou par code PIN soutenue par des modules de sécurité matériels.

- Déployer un système de gestion des accès à distance (MFA) résistant à l'hameçonnage en utilisant les clés de sécurité FIDO2 ou Windows Hello pour tous les comptes d'utilisateurs, en particulier les administrateurs.

- Configurer le contrôle des applications intelligentes sur tous les appareils Windows 11 lors de la configuration initiale afin d'établir des bases d'application fiables.

- Mettre en œuvre des politiques de moindre privilège en supprimant les droits d'administrateur inutiles et en utilisant l'élévation juste à temps pour les tâches administratives.

- Maintenir Windows à jour en activant les mises à jour automatiques pour recevoir les correctifs de sécurité destinés à remédier aux vulnérabilités récemment découvertes.

- Utiliser Microsoft Defender en tant qu'antivirus principal, complété par une protection fournie par le cloud pour une veille sur les menaces en temps réel.

- Vérifier les licences des logiciels en achetant les licences officielles de Windows qui garantissent l'accès aux mises à jour de sécurité et à l'assistance.

Ces étapes créent une base de sécurité qui protège contre les menaces courantes et sophistiquées. Chaque pratique s'attaque à des vecteurs d'attaque spécifiques tout en renforçant les autres défenses. Ensemble, elles établissent la protection en couches qui rend les environnements Windows résilients.

“La plupart des petites entreprises se concentrent uniquement sur l'antivirus et ne tiennent pas compte de la situation dans son ensemble. Pour assurer une sécurité efficace de Windows, il faut combiner la gestion des privilèges, le contrôle des applications, le MFA et des mises à jour régulières. Chaque élément renforce les autres, créant une profondeur de défense que les solutions individuelles ne peuvent pas fournir. Les entreprises qui enregistrent des réductions d'incidents de plus de 90% mettent en œuvre toutes ces couches, et pas seulement une ou deux”.”

Les professionnels de l'informatique qui gèrent des déploiements Windows devraient vérifier leurs configurations de sécurité à l'aide de la liste de contrôle de sécurité de Microsoft pour les petites entreprises. Avant de s'attaquer à des politiques complexes, il convient de donner la priorité à des actions rapides telles que l'activation du MFA et la suppression des droits d'administration excessifs. Documentez votre base de sécurité et révisez-la tous les trimestres en fonction de l'évolution des menaces. Veillez à ce que toutes les installations Windows utilisent licences Microsoft sécurisées pour les PME pour conserver l'accès aux fonctions de sécurité et à l'assistance.

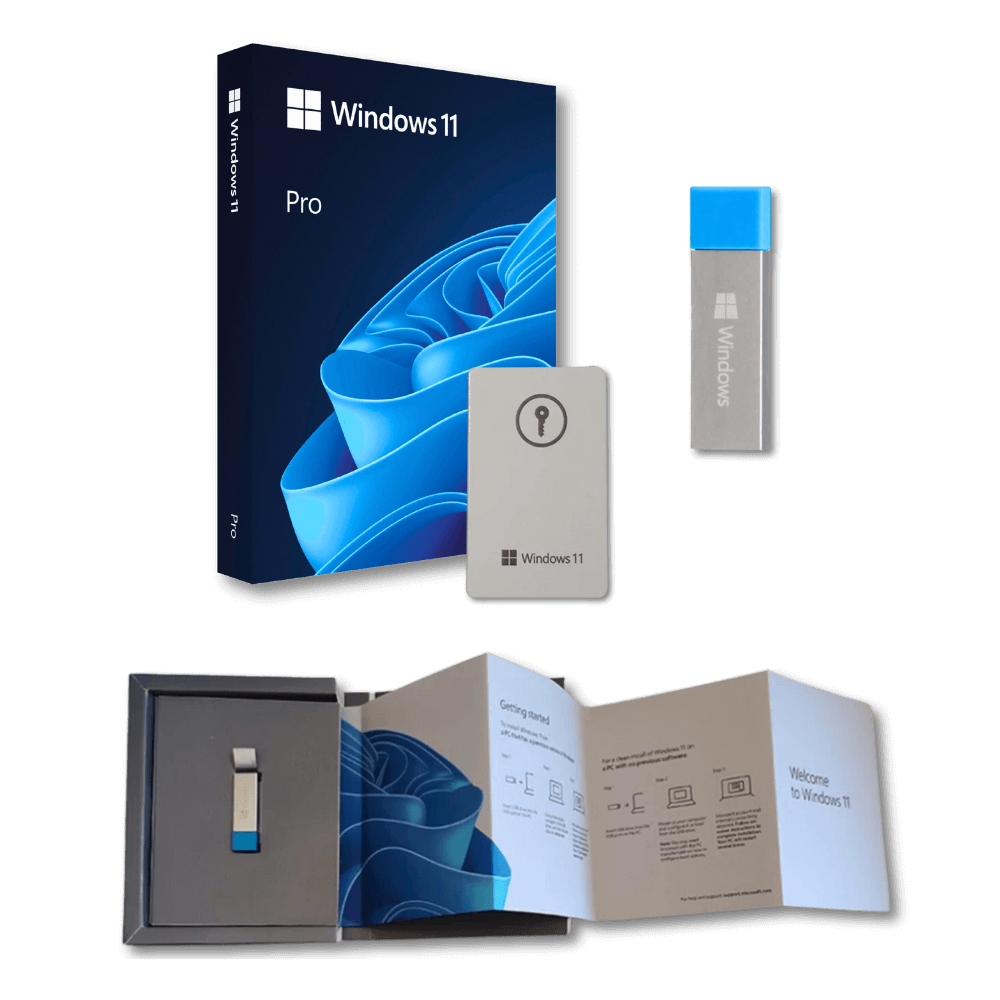

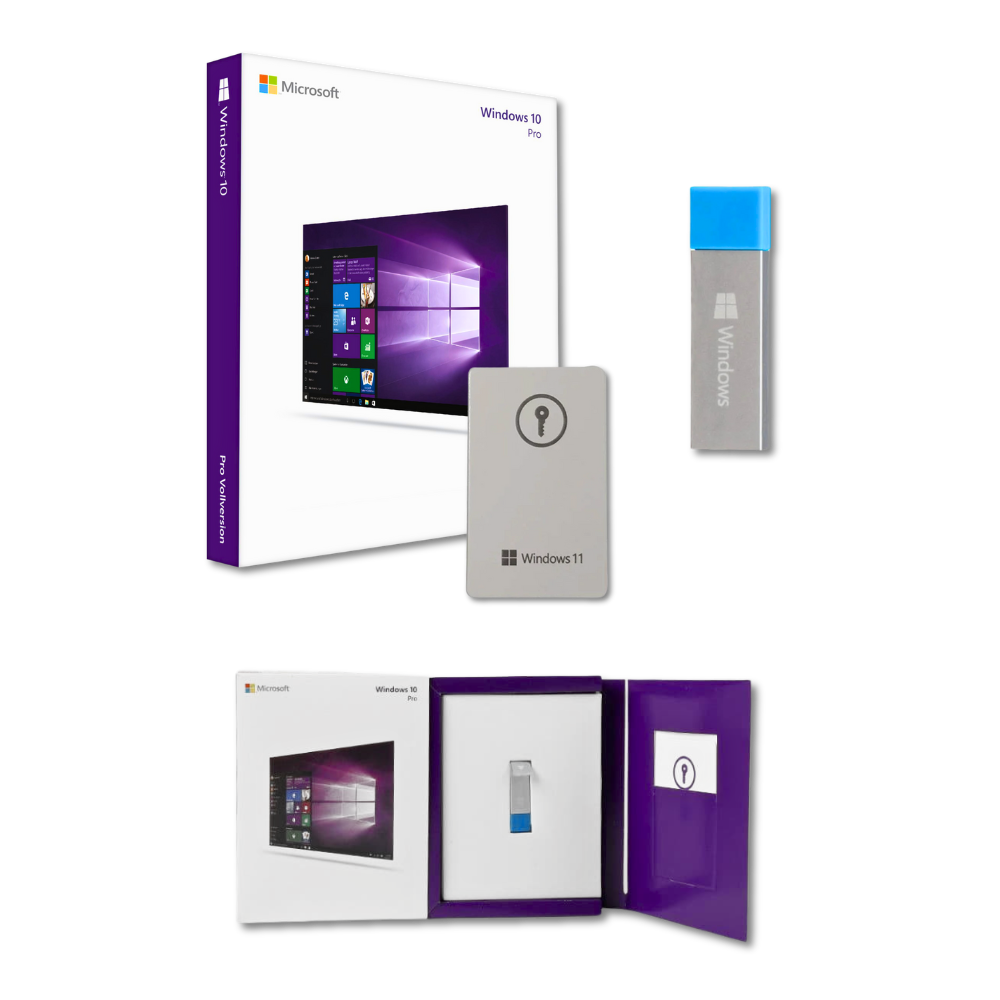

Découvrez les licences Windows authentiques et les solutions de sécurité

La sécurisation de votre infrastructure informatique commence par des logiciels légitimes. Les installations Windows contrefaites désactivent les fonctions de sécurité, bloquent les mises à jour critiques et exposent vos systèmes aux logiciels malveillants. Les licences authentiques des systèmes d'exploitation Microsoft garantissent que vous bénéficiez de toutes les protections de sécurité décrites dans ce guide, de Windows Hello aux mises à jour de Microsoft Defender.

Les petites entreprises ont besoin de sources fiables pour obtenir des licences Microsoft OS sécurisées qui garantissent l'authenticité et une assistance continue. L'achat auprès de revendeurs agréés permet une livraison numérique instantanée, des clés de produit complètes et l'accès à l'infrastructure de sécurité de Microsoft. Ces licences constituent la base de votre dispositif de sécurité, en activant toutes les protections intégrées de Windows.

Vérifiez la conformité de votre licence à l'aide de l'outil Liste de contrôle des licences logicielles pour la mise en conformité des PME en 2026. Cette ressource vous aide à auditer les installations existantes, à identifier les logiciels sans licence et à planifier l'achat de licences. Comprendre les avantages des logiciels officiels pour les petites entreprises permet de comprendre pourquoi l'investissement dans des licences authentiques réduit les coûts de sécurité à long terme et les risques de non-conformité.

Questions fréquemment posées sur Windows et la sécurité informatique

Qu'est-ce qui rend Windows Hello plus sûr que les mots de passe ?

Windows Hello utilise l'authentification biométrique ou des codes PIN adossés au matériel qui ne quittent jamais votre appareil. Contrairement aux mots de passe transmis sur les réseaux, les données biométriques restent locales et cryptées dans le Trusted Platform Module. Les attaquants ne peuvent pas hameçonner ou voler des informations d'identification qu'ils ne reçoivent jamais, ce qui rend Hello résistant aux attaques à distance qui compromettent les mots de passe traditionnels.

Windows Defender peut-il à lui seul protéger mon entreprise contre les logiciels malveillants ?

Microsoft Defender offre une protection complète, avec une efficacité de 99,1% selon des tests indépendants, ce qui le rend suffisant pour la plupart des petites entreprises. Cependant, une sécurité complète nécessite de combiner Defender avec des contrôles d'application, la gestion des privilèges, l'accès à l'information et la protection des données, et des mises à jour régulières. Aucun outil ne protège à lui seul contre toutes les menaces ; les défenses en couches créent la redondance dont les entreprises ont besoin.

Comment l'élévation juste à temps réduit-elle les risques d'attaque ?

L'élévation juste à temps accorde des privilèges d'administrateur uniquement pour des tâches spécifiques, puis les révoque immédiatement. Les logiciels malveillants qui s'exécutent dans votre profil d'utilisateur standard ne peuvent pas exploiter les droits d'administrateur, car ces droits n'existent que temporairement. Cette approche limitée dans le temps réduit considérablement la fenêtre dont disposent les attaquants pour élever leurs privilèges et compromettre les systèmes.

Pourquoi les licences officielles de Windows sont-elles importantes pour la cybersécurité ?

Les licences Windows authentiques donnent accès aux mises à jour de sécurité, aux définitions de Microsoft Defender et à la prise en charge des fonctions de sécurité. Les installations contrefaites désactivent souvent les services de sécurité et de mise à jour de Windows, laissant les systèmes vulnérables aux exploits connus. Les licences officielles garantissent que votre déploiement Windows reçoit les correctifs critiques qui protègent contre les menaces émergentes.

Quel est le rôle de l'authentification multifactorielle dans la sécurité de Windows ?

L'authentification multifactorielle bloque 99% des accès non autorisés en exigeant plusieurs facteurs de vérification au-delà des mots de passe. Même lorsque les attaquants volent des informations d'identification par phishing ou par des brèches, ils ne peuvent pas s'authentifier sans un accès physique à votre deuxième facteur. Le MFA transforme l'authentification de votre lien le plus faible en une barrière solide contre la compromission des comptes.

À quelle fréquence les petites entreprises doivent-elles mettre à jour leur politique de sécurité Windows ?

Réviser les politiques de sécurité tous les trimestres pour tenir compte de l'évolution des menaces et des changements commerciaux. Contrôler mensuellement les journaux de sécurité pour y déceler des schémas d'attaque nécessitant des ajustements immédiats de la politique. Mettre à jour les listes de contrôle des applications lors du déploiement de nouveaux logiciels d'entreprise. Cette cadence régulière permet d'aligner vos défenses sur les risques actuels tout en conservant une certaine souplesse opérationnelle.

Recommandé

- Liste de contrôle de la sécurité du système d'exploitation de Microsoft 2026 : réduire les logiciels malveillants de 50%

- Les avantages des logiciels officiels pour les PME en 2026

- Conseils pour l'achat de logiciels Microsoft sécurisés en 2026

- Comment activer votre système d'exploitation Windows en toute sécurité en 2026 ?

- Les chiffres de l'emploi - Le marché des technologies de l'information en 2026